Menjaga Aset Manufaktur Aman di Cloud

Dengan alat keamanan berbasis cloud yang tepat, produsen dapat mengunci dan menutup peralatan tingkat pabrik dari calon peretas

Cerita horor keamanan siber berlimpah, cukup untuk membuat kepala keamanan data manufaktur sering mengalami mimpi buruk. Seolah kisah Stuxnet dan kasus ransomware “Wanna Cry” tidak cukup, laporan baru-baru ini muncul di beberapa publikasi, termasuk Wall Street Journal, peretas di Australia mencuri data sensitif pada aset peralatan pertahanan profil tinggi termasuk F-35 Joint Strike Fighter (JSF). Dalam sebagian besar kasus, kesalahan manusia, seperti tidak mengikuti protokol keamanan siber yang tepat dan menggunakan kata sandi yang mudah ditebak, tampaknya menjadi penyebab utama. Hal ini membuat data di perbankan, infrastruktur listrik, kedirgantaraan/pertahanan, dan manufaktur rentan terhadap ancaman dunia maya yang terus berkembang.

Salah satu cara terbaik untuk meningkatkan keamanan siber adalah dengan rajin menerapkan patch perangkat lunak. Dalam pelanggaran Equifax yang terkenal, perusahaan gagal menerapkan tambalan kritis ke perangkat lunak Apache Struts, program sumber terbuka yang digunakan dalam sistem keamanan sibernya. Hal ini memungkinkan peretas untuk menyusup ke basis data Equifax untuk mencuri informasi sebanyak 143 juta orang di AS, dan lebih banyak lagi di Inggris dan Kanada.

Pers yang buruk seperti ini dapat memberikan reputasi buruk pada perangkat lunak cloud dan operasi bisnis berbasis cloud. Kenyataannya, praktik keamanan siber cloud tidak jauh berbeda dengan yang digunakan untuk instalasi lokal saja, tetapi berada di cloud yang terhubung ke Internet memberi lebih banyak peluang bagi peretas untuk menyelinap masuk melalui pintu yang tidak terkunci.

Mengamankan Pabrik

Jaringan listrik, lembaga keuangan, dan pengecer semuanya menjadi sasaran serangan siber. Operasi manufaktur belum melaporkan banyak gangguan besar, tetapi menurut sebuah penelitian yang dirilis pada bulan September, sebanyak setengah dari usaha kecil dan menengah (UKM) akan membayar uang tebusan pada perangkat Internet of Things (IoT) untuk mendapatkan kembali data mereka. .

Studi oleh Arctic Wolf Networks Inc. (Sunnyvale, CA), pemasok pusat operasi keamanan (SOC)-as-a-service, mencatat bahwa 13% UKM telah mengalami serangan berbasis IoT, namun banyak yang masih belum mengambil tindakan yang tepat. langkah-langkah keamanan. Dilakukan bekerja sama dengan Survey Sampling International, penelitian ini menemukan bahwa sebagian besar UKM tidak memiliki kemampuan deteksi dan respons lanjutan untuk ransomware, ancaman persisten tingkat lanjut (APT), dan serangan zero-day, seperti Stuxnet.

Profesional keamanan dan pakar manufaktur setuju bahwa langkah-langkah untuk mengamankan data cloud sama dengan langkah-langkah untuk pengguna non-cloud, data lokal.

“Orang-orang secara keliru berasumsi bahwa data di cloud itu aman, padahal itu hanya seaman yang Anda buat,” kata Brian NeSmith, salah satu pendiri dan CEO Arctic Wolf Networks. “Ini berarti menerapkan firewall, memantau aktivitas mencurigakan, dan mengontrol akses ke data sensitif.

“Tanggung jawab bukan pada penyedia layanan cloud, tetapi pada tim TI perusahaan untuk mengamankan data berbasis cloud apa pun,” lanjut NeSmith. “Perusahaan di industri yang diatur cenderung berpikir kepatuhan adalah keamanan. Kepatuhan adalah cara untuk menilai kontrol tetapi jelas bukan keamanan.”

Manfaat dari sistem lokal adalah bahwa pengguna memiliki kontrol yang lebih besar atas jaringan dari mana data dapat diakses, katanya. “Untuk data berbasis cloud, siapa pun yang memiliki koneksi internet dapat mencoba mengakses data tersebut. Kontrol dan proses keamanan yang cermat adalah kuncinya, baik data ada di cloud atau di tempat. Misalnya, jika Anda secara tidak sengaja memberikan akses ke jaringan internal Anda, siapa pun yang menemukan lubang itu berpotensi mengakses data Anda, baik data tersebut di cloud atau di tempat.”

Idealnya, produsen harus memiliki pusat operasi keamanan (SOC) yang mengumpulkan, menganalisis, dan menyelidiki potensi ancaman keamanan siber 24/7, kata NeSmith. “SOC harus dikelola oleh ahli keamanan penuh waktu. Membuat TI melakukannya sebagai pekerjaan paruh waktu saja tidak cukup.

“Melihat ke belakang telah menunjukkan bahwa hampir semua peretasan besar dapat dicegah,” lanjut NeSmith. “Equifax memiliki patch keamanan yang gagal mereka instal. Target memiliki alarm tetapi mereka terkubur dalam kebisingan sistem mereka. Keamanan siber tidaklah mudah, dan banyak perusahaan membuat kesalahan dengan berpikir bahwa keamanan siber yang efektif berarti membeli produk yang tepat. Keamanan bukan tentang produk tetapi seberapa efektif operasi keamanan Anda.”

Cloud + Keamanan yang Kuat

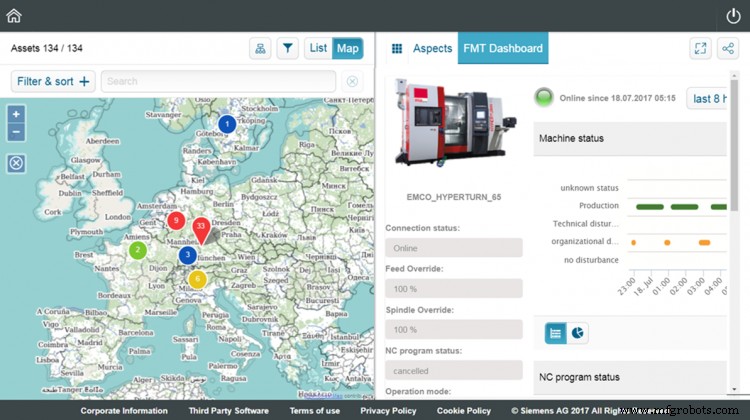

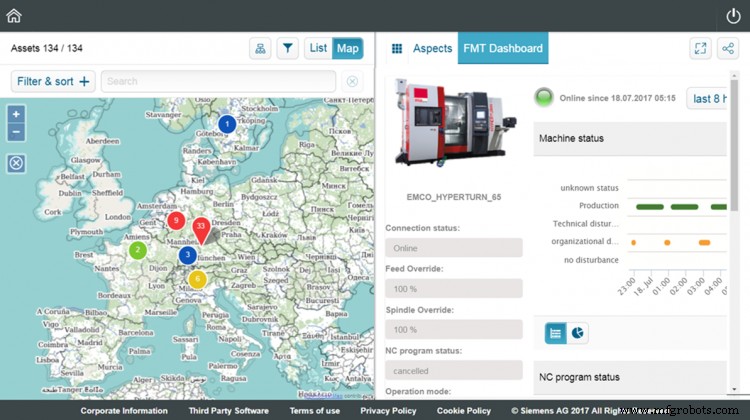

Produsen yang menggunakan solusi Siemens dapat memanfaatkan kombinasi protokol dan perangkat keras keamanan jaringan yang diperkuat seperti lini Siemens Scalance dan Ruggedcom, serta penawaran cloud baru. Siemens juga mengoperasikan Pusat Operasi Keamanan Sibernya, yang menawarkan pemantauan keamanan data 24/7 dan bantuan perbaikan jika terjadi serangan siber (lihat “Mencegah Serangan Peretasan yang Tak Terelakkan”, Teknik Manufaktur , Oktober 2017).

Dengan Layanan Keamanan Pabrik Siemens, ancaman dan malware dapat dideteksi lebih awal, kerentanan dianalisis, dan tindakan keamanan yang sesuai dimulai, menurut Henning Rudoff, kepala Layanan Keamanan Pabrik, Perangkat Lunak PLM Siemens (Plano, TX). Dia menambahkan bahwa pemantauan berkelanjutan memberikan transparansi keamanan bagi operator pembangkit.

Perangkat lunak keamanan siber berbasis cloud dapat menawarkan penerapan yang lebih mudah dan opsi operasi yang lebih baik dibandingkan dengan penerapan tradisional di tempat bagi pelanggan yang tidak terikat pada solusi lokal oleh undang-undang atau batasan internal, menurut Rudoff. “Siemens menawarkan perangkat lunak keamanan siber berdasarkan sistem operasi IoT, MindSphere, untuk membantu pelanggan menerapkan digitalisasi dan keamanan secara paralel,” katanya.

Operator operasi industri biasanya harus memulai dengan penilaian untuk menetapkan kebutuhan keamanan dan status terkini mereka, misalnya, berdasarkan IEC 62443, saran Rudoff. “Langkah-langkah keamanan yang diperlukan dapat bersifat organisasional, seperti melatih tenaga kerja untuk meningkatkan kesadaran, atau teknis, seperti penerapan segmentasi jaringan atau pengerasan perangkat otomatisasi.

“Selain konsep proteksi, nasabah dengan kebutuhan lanjutan juga harus menerapkan konsep deteksi dan remediasi,” lanjutnya. “Deteksi dapat dicapai, misalnya, dengan sistem Informasi Keamanan dan Manajemen Peristiwa [SIEM] yang membantu pelanggan memantau perilaku sistem mereka [misalnya, perangkat baru di jaringan atau peristiwa login yang gagal]. Dalam kasus insiden keamanan, analisis forensik dianjurkan; itu menjawab dua pertanyaan—bagaimana sistem dapat dikembalikan ke perilaku normal, dan bagaimana insiden di masa depan dapat dicegah?”

Untuk mencegah penyusupan, Siemens sangat menyarankan agar produsen menerapkan pembaruan produk segera setelah tersedia dan selalu menggunakan versi produk terbaru. Untuk informasi tentang pembaruan produk, pelanggan dapat berlangganan RSS Feed Keamanan Industri Siemens di http://www.siemens.com/industrialsecurity.

Kelebihan Keamanan Cloud

Sistem yang kuat dan penerapan uji tuntas adalah keharusan bagi penyedia cloud, kata Srivats Ramaswami, CTO dan wakil presiden, IT, untuk pengembang perangkat lunak sistem eksekusi manufaktur (MES) 42Q (San Jose, CA).

“Produsen berurusan dengan data sensitif setiap hari:data keterlacakan, informasi garansi, catatan riwayat perangkat, dan terutama spesifikasi teknik untuk suatu produk semuanya sangat rahasia. Mempercayai data tersebut ke sistem berbasis cloud memerlukan uji tuntas untuk memastikan penyedia telah mengambil langkah yang tepat untuk mengamankan data, ”kata Ramaswami. Dia menyarankan pengguna untuk mencari fitur keamanan siber utama seperti:

- Pendekatan keamanan multi-tingkat yang mencakup kode aplikasi, pertahanan fisik di dalam pusat data dan penghalang logis di firewall, serta pemantauan aktivitas berkelanjutan dan pemindaian malware.

- Kontrak dengan pihak ketiga yang melakukan pengujian keamanan, dengan laporan yang tersedia untuk pelanggan.

- Sertifikasi seperti SOC 2 dari AICPA (American Institute of Certified Public Accountants), yang mewajibkan perusahaan untuk menetapkan dan mengikuti kebijakan dan prosedur keamanan informasi yang ketat.

Seberapa amankah data berbasis cloud operasi manufaktur? “Saat data manufaktur disimpan di cloud, keamanan biasanya ditingkatkan bukannya berkurang,” kata Ramaswami. “Itu karena pemasok cloud mencurahkan sumber daya yang sangat besar untuk memastikan sistem mereka seaman mungkin, dan terus diperbarui untuk bereaksi terhadap potensi ancaman. Meskipun upaya peretasan terjadi puluhan kali setiap hari pada sistem berbasis cloud, hingga saat ini tidak ada pelanggaran keamanan besar pada sistem yang digunakan oleh produsen.”

Ada kesalahpahaman umum bahwa data berbasis cloud tidak seaman server lokal, menurut Ramaswami. “Yang benar adalah sebagian besar sistem on-premise jauh dari keamanan yang telah diterapkan oleh penyedia cloud terbaik. Faktanya, saya secara pribadi telah melihat kata sandi untuk sistem yang dianggap 'aman' yang diposting di catatan Post-it di samping rak server tempat aplikasi berjalan. Arsitektur keamanan penyedia cloud canggih hampir tidak mungkin untuk diduplikasi dalam solusi di tempat,” tambah Ramaswami. “Misalnya, sistem penyimpanan cloud yang digunakan oleh 42Q dirancang untuk ketahanan 99,9999999999% dan ketersediaan objek hingga 99,99% selama tahun tertentu; karena tingginya biaya sistem ini, itu di luar jangkauan untuk hampir setiap organisasi TI. Untuk menerapkan alat seperti ini di lingkungan lokal tidak hanya membutuhkan investasi besar dalam infrastruktur, tetapi juga tim besar untuk mengelolanya.”

Ramaswami mencatat bahwa Equifax tidak menggunakan penyedia cloud eksternal, melainkan membangun dan mengelola infrastruktur dan aplikasinya sendiri. “Menurut informasi yang dipublikasikan sejauh ini, tampaknya Equifax dapat berbuat lebih banyak untuk melindungi keamanan data—peretasan terjadi pada bulan Mei,” ia mengamati, “sementara patch untuk kerentanan yang dieksploitasi tersedia lebih dari dua bulan sebelumnya! Ini adalah contoh mengapa perusahaan harus melihat penyedia layanan cloud berkualitas tinggi yang memantau keamanan data dan jaringan secara real time.

“Tidak ada peluru ajaib untuk keamanan di cloud; dibutuhkan perusahaan dengan keamanan dalam DNA-nya, dan memperhatikan detail setiap hari,” lanjut Ramaswami. Dia mencatat bahwa keamanan 42Q mencakup pertahanan fisik di dalam pusat data dan penghalang logis di firewall, standar untuk pengkodean dan kekuatan kata sandi, pemantauan aktivitas berkelanjutan dan pemindaian malware, dan pengujian pihak ketiga.

Memesin Data dari Cloud

Sebagian besar, data berada di tangan yang tepat di cloud—jika langkah atau tindakan keamanan siber umum diambil dan diikuti sesuai aturan, menurut para pendukung cloud.

“Praktik keamanan yang baik adalah praktik yang baik, terlepas dari lokasi fisik komputasi dan penyimpanan, di lokasi atau berbasis cloud,” kata Chuck Mathews, penginjil cloud, MachiningCloud Inc. (Camarillo, CA, dan Stans, Swiss). “10 teratas kami meliputi:

- Selalu perbarui perangkat lunak, BIOS, dan firmware,

- Selalu perbarui deteksi anti-virus dan malware,

- Cadangkan informasi penting,

- Gunakan sandi yang kuat, bukan sandi default atau nama akun,

- Aktifkan autentikasi dua faktor jika tersedia,

- Jangan bagikan akun atau sandi,

- Pikirkan sebelum berbagi informasi,

- Gunakan enkripsi pada jaringan nirkabel,

- Mempertahankan kesadaran akan prinsip-prinsip keamanan komputer, dan,

- Batasi akses dan peran hanya untuk yang perlu diketahui.

“Secara umum, data berbasis cloud lebih aman daripada data lokal,” Mathews setuju. “Perusahaan cloud mempekerjakan pakar keamanan dan memiliki tanggung jawab fidusia untuk menyediakan tingkat keamanan yang tinggi; itu yang mereka lakukan. Rata-rata toko biasanya tidak memiliki staf yang ahli seperti itu.”

MachiningCloud adalah penyedia independen alat pemotong CNC dan data produk workholding yang menawarkan pengambilan data data pemesinan berbasis cloud untuk masinis dan produsen.

“Mayoritas dari kita di Amerika Serikat menggunakan layanan berbasis cloud setiap hari dalam seminggu,” tambah Mathews. “Berselancar di web, mengirim email, memesan pesawat atau hotel, perbankan, membayar tagihan kami—semuanya adalah layanan berbasis cloud. Namun, penggunaan sistem berbasis cloud di CAD/CAM sangat terbatas; sebagian besar perangkat lunak CAD/CAM berbasis desktop dan hanya dapat mengakses layanan cloud untuk lisensi, pembaruan perangkat lunak, atau data/pustaka referensi.”

Banyak peristiwa peretasan yang dipublikasikan adalah outlier, hal-hal yang dapat dengan mudah dicegah dengan langkah-langkah keamanan siber yang tepat, menurut Mathews. “Namun, beberapa layanan berbasis cloud, seperti single sign-on [versus double-authentication sign-on], menghadirkan risiko keamanan yang melekat dan harus dihindari dalam situasi keamanan tinggi,” katanya.

Teknologi Cloud Bukan untuk Semua Orang

Dalam beberapa kasus, data berbasis cloud mungkin tidak cocok untuk beberapa aplikasi, termasuk CAD/CAM atau aplikasi dengan respons tinggi, dan di beberapa teknologi operasional (OT) ditemukan dalam otomatisasi hampir real-time di lantai pabrik.

“Konsensus umum adalah bahwa langkah-langkah keamanan siber khusus cloud tidak akan pernah cukup kuat untuk sepenuhnya menghapus ancaman siber ke infrastruktur kritis,” kata JC Ramirez, direktur teknik, manajer produk, ADL Embedded Solutions (San Diego), pengembang sistem tertanam. PC dan perangkat keras otomatisasi. “Oleh karena itu, trennya adalah membawa solusi perangkat keras/perangkat lunak keamanan cyberthreat lebih dekat ke aset penting ini. Hal ini sejalan dengan tren serupa di industri IoT/IIoT dengan paradigma baru seperti komputasi Kabut dan Kabut yang membawa komputasi awan lebih dekat ke tepi struktur karena berbagai alasan yang berkaitan dengan kontrol sistem industri yang kuat, tetapi juga meningkatkan keamanan ancaman siber hingga bernilai tinggi. aset industri.”

Keamanan siber untuk aset industri dan infrastruktur menggunakan banyak langkah keamanan jaringan yang sama yang umum selama bertahun-tahun dalam sistem TI, kata Ramirez. “Perbedaan kritisnya adalah bahwa ancaman terhadap infrastruktur dan peralatan penting dapat memiliki dampak kehidupan nyata yang signifikan terhadap personel, keselamatan publik, atau aset bernilai tinggi. Untuk alasan itu, langkah-langkah keamanan siber terbaik harus bergantung pada pendekatan berbasis tim yang mencakup tidak hanya personel TI, tetapi juga insinyur kontrol, operator, perwakilan manajemen di lokasi, dan personel keamanan fisik di lokasi minimal.” Dia menambahkan publikasi Institut Nasional Standar dan Teknologi (NIST) 800-82, “Panduan Keamanan Sistem Kontrol Industri (ICS),” adalah referensi yang bagus.

Beberapa pemasok otomatisasi tampaknya melindungi taruhan mereka pada sistem cloud, mungkin dengan alasan yang bagus. Pada bulan September, Rockwell Automation Inc. (Milwaukee) meluncurkan layanan deteksi ancaman lokal baru yang bertujuan membantu perusahaan mendeteksi dan memulihkan diri dari gangguan. Ini menampilkan teknologi dari pengembang aplikasi PL Claroty (New York) yang bertujuan untuk menawarkan "kejelasan" ke ruang PL.

Layanan deteksi ancaman adalah solusi keamanan pasif dan tidak mengganggu, dan mengambil pendekatan agnostik produk untuk membuat inventaris aset di seluruh sistem TI dan OT dalam operasi industri, menurut Umair Masud, manajer portofolio layanan konsultasi Rockwell. Sistem masuk jauh ke dalam protokol jaringan industri dan menggunakan perangkat lunak pendeteksi ancaman untuk memetakan aset jaringan pengguna akhir dan cara mereka berkomunikasi satu sama lain.

“Masih ada, mungkin memang seharusnya begitu, kekhawatiran untuk menghubungkan lingkungan PL langsung ke cloud,” kata Masud. “Ini adalah pendekatan lokal yang disiplin dan bertanggung jawab.”

Sistem Claroty, di bawah uji coba selama sekitar tiga tahun, sedang diluncurkan sekarang, kata Masud. Selain Rockwell, sistem ini juga digunakan oleh Schneider Electric dan pemasok otomatisasi lainnya.

“Kami ingin membantu pelanggan mempertahankan diri,” kata Masud. “Dalam rangkaian serangan, ada apa yang Anda lakukan sebelum, selama dan setelah serangan. Anda harus menyadari apa yang Anda miliki dan membuat tindakan pencegahan untuk melindunginya, menggunakan hal-hal seperti firewall zona dan otentikasi dua faktor atau dua langkah. Dan setelah serangan, Anda harus memastikan sumber daya Anda dan orang-orang yang terlibat dapat pulih dengan memiliki alat pencadangan dan pemulihan yang tepat.”