Realitas peretasan….atau realitas peretasan baru?

Kita hidup di dunia yang rentan dunia maya – dunia yang diatur oleh data. Data merangkum hampir setiap aspek kehidupan pribadi dan publik kita. Ini banyak dibagikan, didistribusikan, disimpan, dan diakses, dan selalu berisiko. Peretasan besar-besaran baru-baru ini, seperti yang dilakukan Target, Yahoo, dan Ashley Madison, antara lain, menunjukkan bahwa kebocoran informasi pribadi dan penyalahgunaan data kita tidak dapat dihindari di dunia yang semakin terhubung dan berpusat pada data.

Mengingat peretasan ini, kita harus menyadari bahwa pada akhirnya, risikonya hanyalah penyalahgunaan data. Tidak diragukan lagi, serangan seperti ini dapat memiliki efek yang menghancurkan pada kehidupan orang-orang, tetapi hasilnya terbatas pada dunia virtual dan tidak dapat menyentuh dunia fisik, setidaknya tidak secara langsung.

Lihat juga: VA A.S. melindungi batuk peretasan Anda dari peretasan

Ini semua berubah sekarang karena dunia kita secara bertahap berkembang menjadi dunia maya-fisik. Wikipedia mendefinisikan sistem cyber-fisik sebagai sistem di mana komponen fisik dan perangkat lunak saling terkait. Artinya, sistem fisik mengontrol, dan dikendalikan, oleh komponen elektronik.

Sebuah contoh yang baik dari sistem cyber-fisik adalah mobil modern, dengan sekitar 60% dari biaya yang terkait dengan rekayasa elektronik. Seringkali ada lebih dari 100 unit elektronik dalam kendaraan modern yang memengaruhi komponen mekanis dan fisik penting, seperti rem, sistem kemudi, dan mekanisme kunci pintu.

Contoh lain adalah pabrik manufaktur yang tidak hanya dipantau oleh perangkat lunak, tetapi sebagian besar juga dikendalikan olehnya, seringkali melalui antarmuka nirkabel jarak jauh.

Ini hanya dua contoh, tetapi banyak contoh lainnya ada di vertikal industri yang tak terhitung jumlahnya, seperti sistem transportasi cerdas, perangkat medis, dan otomatisasi rumah — alias rumah pintar.

Tidak sama dengan IoT

Sistem siber-fisik terkait erat dengan, tetapi tidak identik dengan, Internet of Things (IoT). Perangkat IoT biasanya merupakan pengontrol domain fisik siber. Mereka menggunakan satu atau beberapa teknologi penghubung (misalnya seluler atau Bluetooth) dan diatur oleh penyedia layanan atau aplikasi pengguna pada perangkat seluler. Misalnya, aplikasi iPhone yang disediakan oleh pabrikan kendaraan Anda memungkinkan Anda membuka kunci mobil atau menyalakan mesin dari jarak jauh. Aplikasi speaker pintar Amazon Echo yang mengontrol pencahayaan rumah Anda adalah contoh bagus lainnya.

Yang umum dari contoh-contoh ini adalah bahwa mereka memungkinkan kita, sebagai pengguna akhir, untuk memanipulasi fungsi fisik secara nirkabel.

Kontrol kami atas sistem ini diakhiri di pengontrol IoT (sistem telematika kendaraan atau speaker pintar, masing-masing). Pengontrol IoT berkomunikasi dengan objek fisik menggunakan dua elemen kunci – sensor dan aktuator. Sensor mengukur sifat dunia fisik (misalnya suhu centrifuge) dan melaporkannya ke pengontrol. Aktuator memanipulasi dunia fisik (misalnya menjaga mobil tetap pada jalurnya) atas perintah pengontrol.

Perekat yang menghubungkan semua ini adalah perangkat lunak dalam bentuk kode dan data, dan perangkat lunaklah, bukan cinta, yang membuat dunia abad 21 kita berputar. Di situlah letak masalahnya – kode perangkat lunak pasti memiliki bug dan bau desain, yang berpotensi menyebabkan masalah keamanan yang serius – yang kami sebut dapat dieksploitasi.

Jumlah bug aktual yang dapat dieksploitasi per 1.000 baris kode bergantung pada banyak faktor, termasuk penelitian apa yang ingin Anda baca. Tetapi bahkan menurut penelitian yang paling optimis, kendaraan rata-rata, dengan sekitar 100.000.000 baris kode, kemungkinan memiliki beberapa ribu bug yang dapat dieksploitasi – itulah yang kami sebut surga peretas.

Sebelum kita panik, singkirkan mobil kita dan kembali ke kereta kuda, perlu dicatat bahwa mobil aman dan nomor ini tidak selalu mewakili beberapa ribu cara di mana mobil Anda dapat dimanipulasi untuk membunuh Anda apa adanya. menyetir. Untuk benar-benar menilai seberapa rentan suatu sistem terhadap serangan, perlu dianalisis secara menyeluruh. Ada banyak faktor yang perlu dipertimbangkan, seperti motivasi penyerang dan akses ke target. Namun, kekhawatiran keseluruhannya valid, dan pertanyaan yang tidak kalah validnya adalah “bagaimana kita bisa sampai di sini?”

Jawaban saya mungkin mengejutkan Anda. Saya pikir hampir tak terelakkan bahwa kita sampai pada titik ini. Sejarah telah menunjukkan, berulang kali, bahwa pasar didorong oleh fitur, dengan keamanan tertinggal. Ketika komputer pertama terhubung ke Internet, hanya segelintir ahli yang memikirkan masalah arsitektur tidak aman yang melekat padanya. Tentu saja, mereka sebagian besar diabaikan karena mereka tidak berkontribusi pada intinya.

Hasilnya, secara bertahap kami berkenalan dengan dunia makhluk maya yang mistis, seperti virus, worm, dan malware. Butuh waktu bagi industri untuk bereaksi, karena selalu lebih sulit untuk menambahkan keamanan ke lingkungan produksi. Secara bertahap, program antivirus dan firewall ditemukan dan kami berhasil melanjutkan. PC bukannya tanpa masalah keamanan, tetapi ekonomi tidak runtuh dan langit tidak runtuh.

Gelombang konektivitas berikutnya

Jalur serupa dapat ditelusuri saat kami beralih ke gelombang konektivitas berikutnya – perangkat seluler pintar dan evolusi sistem TI. Petugas keamanan selalu meniup peluit mereka di gerbang, berteriak bahwa kita harus membangun keamanan pada tahap desain awal, tetapi penggerak pasar mendorong fitur, lebih banyak dan lebih cepat.

Apakah hal yang sama terjadi di dunia IoT? Data terbaru menunjukkan bahwa memang demikian. Jadi, Anda mungkin terhibur dengan premis bahwa kami membiarkan dinamika teknologi berjalan dengan sendirinya, menambahkan keamanan sebagai renungan, seperti yang kami lakukan di masa lalu. Namun, ada satu pengamatan yang sangat penting, yang ingin saya ambil dari artikel ini – toleransi terhadap kesalahan menurun drastis setiap kali kita menjadi lebih bergantung pada perangkat lunak.

Kami telah berhasil mengatasi kehilangan data di komputer pribadi dan ponsel yang diretas. Kami berjuang dengan pelanggaran data kolosal ke database kartu kredit dan informasi kami yang paling pribadi. Bisakah kita mengatasi mega-hack nyata yang membahayakan, atau lebih buruk lagi, membahayakan dunia fisik kita?

Ide yang lebih baik mungkin untuk berinvestasi dalam keamanan dengan desain. Para ahli itu mungkin benar kali ini.

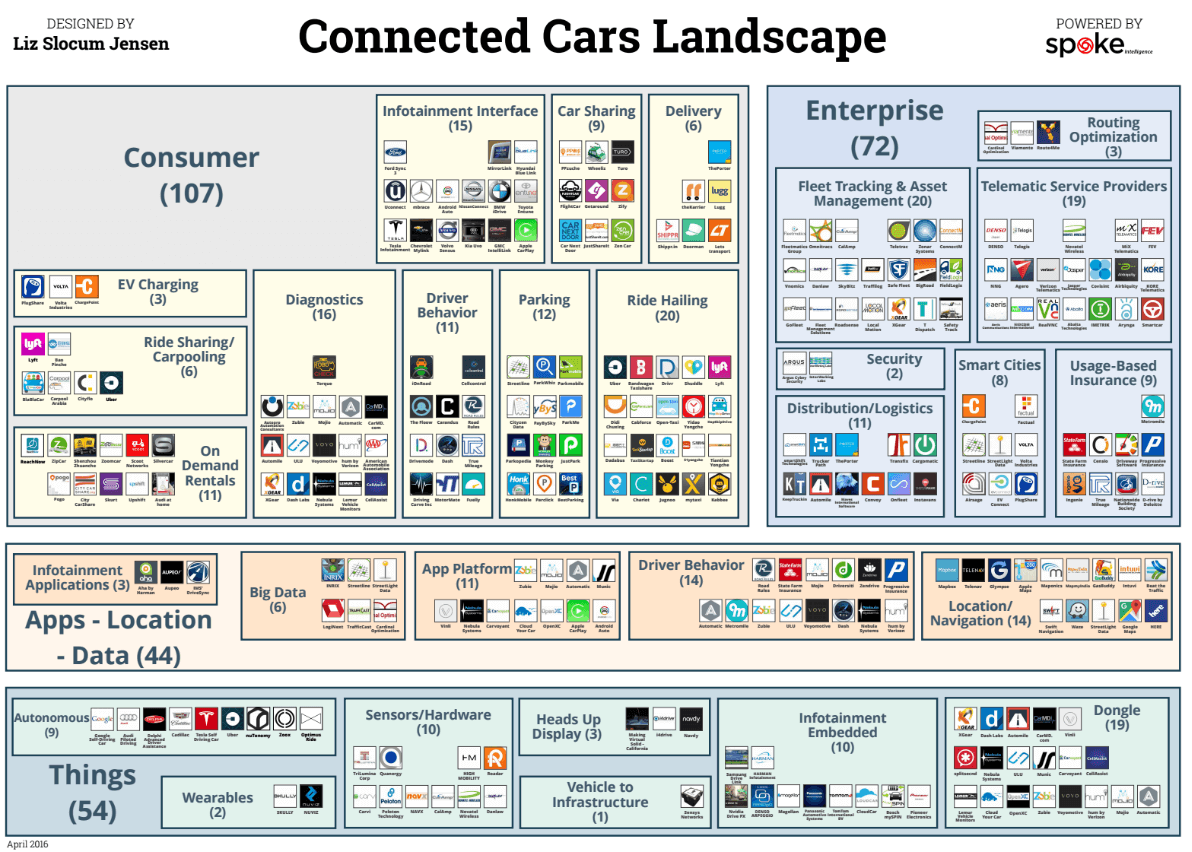

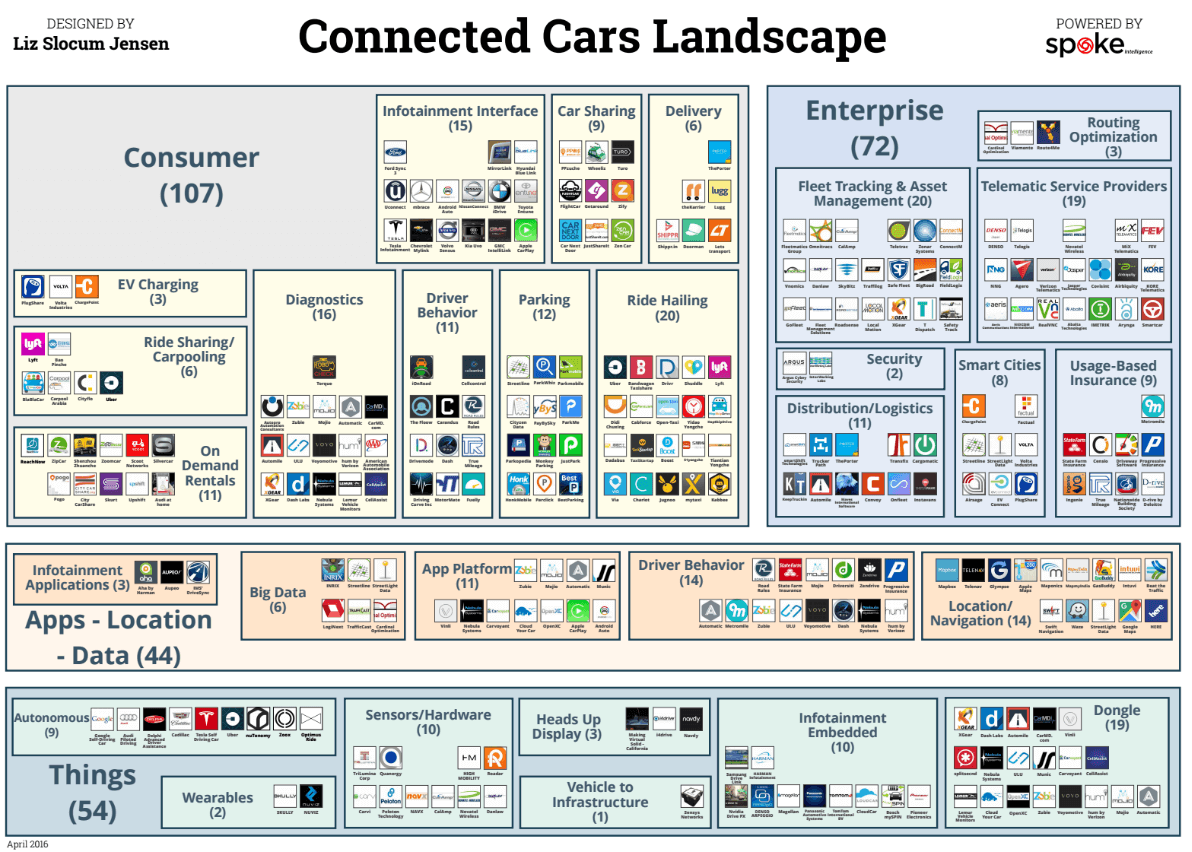

Artikel ini adalah bagian dari seri mobil terhubung kami. Anda dapat mengunduh lanskap versi resolusi tinggi yang menampilkan 250 perusahaan di sini.