Penyediaan Sensor Cerdas untuk IoT

Internet of things (IoT) tidak asing lagi bagi kebanyakan dari kita saat ini. Perangkat IoT dapat dilihat sebagai milik pasar konsumen, medis, atau industri. Baik perangkat tersebut berupa bel pintu video, pompa insulin, atau sensor industri, pengguna akan menghadapi dua tantangan signifikan:1) menghubungkan perangkat secara fisik/logis ke jaringan dan 2) memastikan bahwa perangkat memiliki kredensial yang tepat untuk memungkinkannya untuk beroperasi dengan perangkat lain di jaringan yang sama atau dengan server yang diharapkan mengumpulkan data perangkat. Tantangan ini sebagian besar dapat dikelompokkan ke dalam proses yang dikenal sebagai provisioning.

Penyediaan Dasar

Tantangan terbesar dalam proses penyediaan adalah kemampuan untuk memastikan bahwa perangkat dan koneksi ke jaringan/server aman. Ini sangat bergantung pada teknik enkripsi asimetris dan simetris serta keberadaan sertifikat digital.

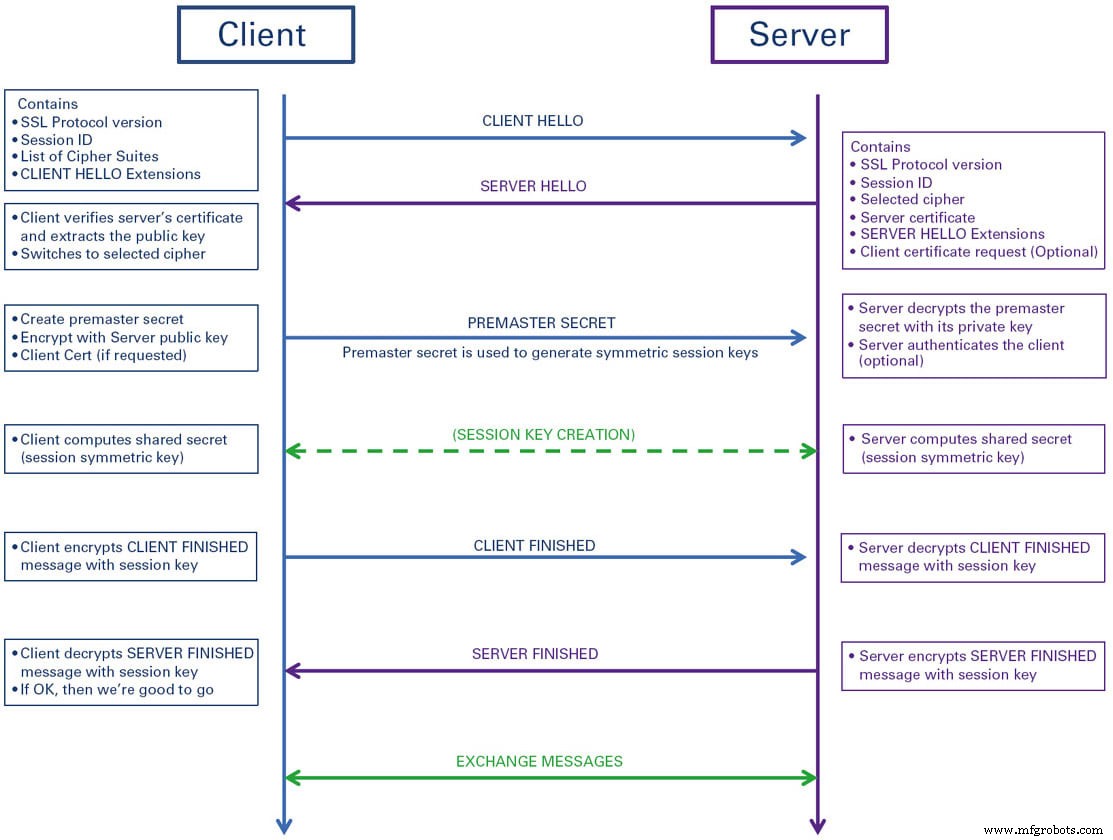

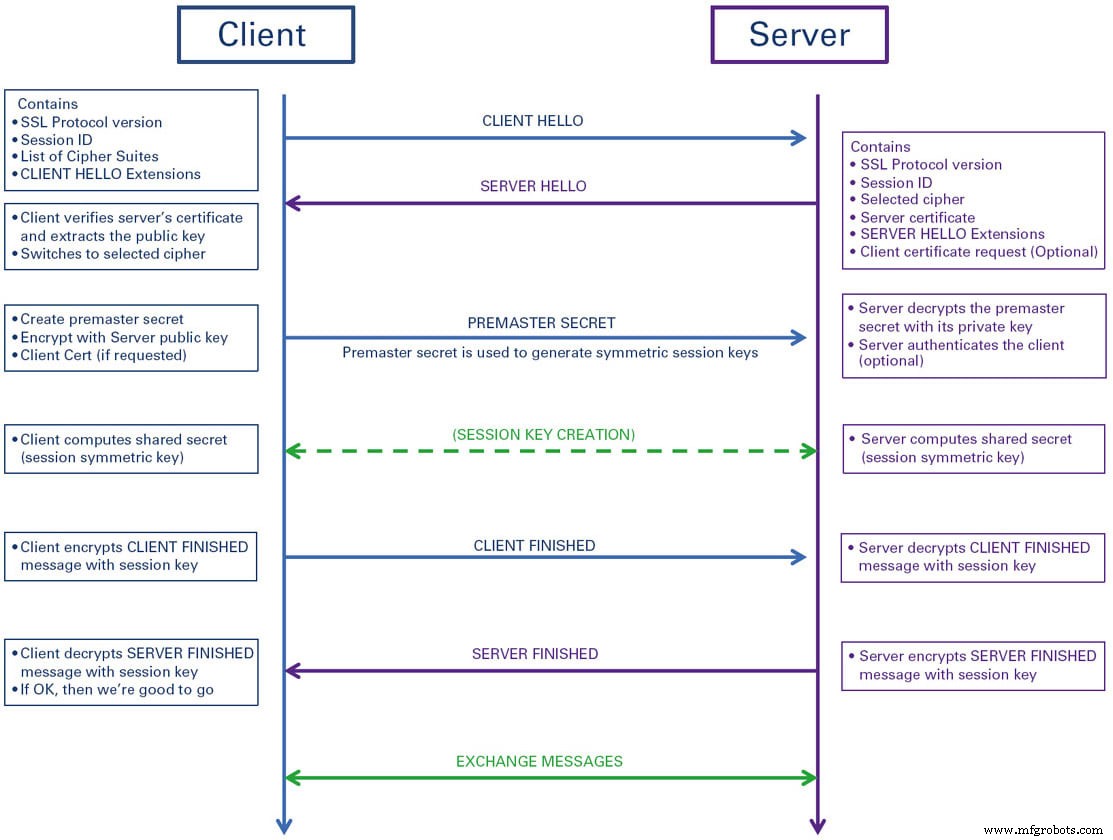

Dalam kasus enkripsi asimetris, ada pasangan kunci publik/pribadi yang terkait secara matematis. Jika sesuatu dienkripsi dengan kunci publik, maka hanya kunci pribadi yang dapat mendekripsinya. Ini berbeda dengan enkripsi simetris, di mana kunci yang sama digunakan untuk mengenkripsi dan mendekripsi pesan. Enkripsi simetris membutuhkan lebih sedikit sumber daya (misalnya, lebih sedikit bit dalam kunci, yang menghasilkan enkripsi lebih cepat) untuk mencapai keamanan yang lebih baik daripada enkripsi asimetris. Namun, enkripsi simetris membutuhkan kunci untuk dipertukarkan dengan cara tertentu yang tidak dapat dilihat oleh penyusup. Apa yang biasanya dilakukan adalah menggunakan kunci publik tujuan untuk mengenkripsi kunci premaster, mengirimkannya ke tujuan dan kemudian tujuan menggunakan kunci pribadi mereka untuk mendekripsi kunci premaster dan menghasilkan kunci sesi bersama. Inilah cara pertukaran kunci Diffie-Hellman memungkinkan penggunaan enkripsi simetris yang lebih cepat dan kuat menggunakan jabat tangan yang memanfaatkan enkripsi asimetris.

Persyaratan pertama untuk penyediaan adalah bahwa perangkat IoT memiliki mekanisme identitas yang unik. Ini bisa menjadi bagian dari proses manufaktur perangkat di mana chip identitas adalah bagian dari tagihan bahan, atau apa yang banyak produsen mikroprosesor lakukan hari ini — membakar identitas unik dengan kunci publik dan pribadi ke dalam prosesor saat pembuatan. Ini disebut sebagai penyediaan selama rantai pasokan.

Kita dapat melihat bahwa langkah-langkah dasar yang digunakan untuk menyediakan perangkat IoT baik di dalam perusahaan atau dengan penyedia layanan seperti Amazon Web Services, Google Cloud, atau Microsoft Azure, semuanya mengikuti proses serupa:

- Pendaftaran Perangkat

-

Buat catatan di server yang menyertakan metadata untuk perangkat IoT. Itu mungkin termasuk nomor seri atau pengenal perangkat unik lainnya, lokasi perangkat, dan data lain yang membantu perusahaan yang menggunakan perangkat IoT untuk memahami perannya.

- Pembuatan Kunci

-

Jika perangkat IoT memiliki chip identitas unik seperti Trusted Platform Module (TPM) atau memiliki seperangkat kunci publik dan pribadi yang dipasang pada waktu pembuatan, maka pembuatan kunci ini sudah dilakukan. Namun, jika satu set kunci belum ada, penginstal dapat membuat satu set menggunakan alat seperti OpenSSL. Atau jika salah satu penyedia cloud sedang digunakan, penyedia layanan biasanya akan memiliki mekanisme pembuatan kunci. Kunci publik dan pribadi perlu disimpan di perangkat, dengan kunci pribadi ditempatkan di semacam penyimpanan yang dilindungi untuk mencegahnya dibaca dari perangkat di lapangan. Untuk alasan keamanan, disarankan agar kunci setidaknya sepanjang 2048-bit atau lebih lama jika algoritma berbasis RSA digunakan atau 256 bit atau lebih lama untuk algoritma berbasis kurva eliptik.

- Buat Sertifikat

-

Pada waktu aktivasi, perangkat membuat permintaan penandatanganan sertifikat (CSR) dan mengirimkan CSR tersebut ke otoritas sertifikat (CA) untuk ditandatangani. CA biasanya merupakan pihak ketiga tepercaya seperti Digicert, GlobalSign, atau bahkan penyedia layanan cloud. Perangkat mengirimkan kunci publik dan beberapa metadata di CSR dan CA menghasilkan sertifikat secure socket layer (SSL) (biasanya sertifikat X.509). Itu menandatangani sertifikat itu dengan kunci pribadi CA sebelum mengirimnya kembali ke perangkat. Setelah perangkat memiliki sertifikat, perangkat dapat berpartisipasi dalam jabat tangan transport layer security (TLS) yang dapat membuat tautan terenkripsi ke server. Karena sertifikat ditandatangani oleh kunci privat dari pihak ketiga yang tepercaya, kami dapat menegaskan bahwa perangkat yang mengontrol kunci privat yang terkait dengan kunci publik dalam sertifikat diketahui dan dipercaya.

-

Dimungkinkan juga untuk membuat sertifikat "yang ditandatangani sendiri". Jika, misalnya, perangkat diproduksi sendiri dan hanya digunakan oleh pabrikan, CA luar tidak perlu mengesahkannya. Dengan menggunakan alat seperti OpenSSL, produsen dapat membuat pasangan kunci publik/pribadi dan sertifikat, dan menyalinnya ke penyimpanan aman di perangkat saat perangkat keluar dari jalur produksi.

- Menyediakan Perangkat

-

Dengan kunci dan sertifikat, perangkat sekarang dapat menegaskan identitasnya ke penyedia layanan dengan memulai tautan aman melalui TLS atau versi datagram TLS yang dikenal sebagai DTLS. Jabat tangan TLS/DTLS menetapkan kunci enkripsi simetris yang dapat digunakan untuk transfer data aman berikutnya antara perangkat dan penyedia layanan sehingga perangkat dapat didaftarkan, dan data disimpan dalam catatan yang dihasilkan dengan penyedia layanan pada langkah 1.

Jabat tangan digunakan untuk menerapkan pertukaran kunci yang aman untuk membuat tautan enkripsi simetris. Setelah tautan dibuat, data dapat ditransfer dari perangkat ke server tanpa takut disusupi oleh serangan siber. Misalnya, serangan man-in-the-middle (MITM), di mana perantara memotong komunikasi dalam perjalanan, akan dicegah karena penyusup tidak memiliki kunci simetris yang digunakan dalam enkripsi massal. Versi jabat tangan TLS yang lebih baru (TLS 1.3) mempersingkat pertukaran pesan ini secara dramatis untuk mendukung transfer latensi yang lebih rendah dari perangkat ke sistem pengumpulan data.

Penyediaan secara Massal

Sampai saat ini, diskusi penyediaan difokuskan pada memiliki manusia di loop untuk singleton atau sejumlah kecil perangkat. Keamanan juga sebagian besar terfokus pada penggunaan enkripsi dan manusia dapat membuktikan keaslian perangkat dengan mengeluarkannya dari kemasan aslinya. Namun, ketika bekerja pada skala industri, persyaratan keterlibatan fisik manusia ini tidak praktis.

Misalnya, banyak gedung pintar yang lebih baru berisi ribuan sensor, termasuk sensor cahaya sekitar, sensor kualitas udara, mikrofon untuk menentukan hunian ruangan, dan sensor suhu dan kelembaban, hanya untuk beberapa nama. Jika manusia harus menyediakan masing-masing perangkat ini secara manual, itu akan dengan cepat berubah menjadi pekerjaan penuh waktu. Namun, identitas perangkat ini dan kredensial keamanannya perlu dipastikan. Jadi, bagaimana perangkat dapat disediakan secara massal tanpa campur tangan manusia?

Pertama, kita harus memahami bahwa perangkat IoT industri masih memiliki dua persyaratan dasar yang telah dibahas di awal. Operator perlu mengaitkan perangkat dengan jaringan dan memverifikasi identitas perangkat dan keamanannya sebelum memberi mereka akses ke server atau penyedia layanan yang mengumpulkan dan menganalisis keluaran sensor. Sambungan fisik ke jaringan akan bervariasi berdasarkan media komunikasi dan untuk dapat menegaskan identitas akan memerlukan penggunaan sertifikat digital. Untuk mendukung penyediaan massal, yang terbaik adalah menggabungkan pasangan kunci publik/pribadi dan sertifikat perangkat dalam rantai pasokan, sehingga perangkat siap untuk membuat permintaan penandatanganan sertifikat dan menangani jabat tangan penyediaan.

Secara alami, banyak perangkat IoT akan menggunakan semacam protokol nirkabel, terutama jika berurusan dengan aplikasi greenfield. Ada banyak pilihan termasuk seluler, Wi-Fi, Zigbee, LoRaWAN, SigFox, dan banyak lagi. Namun, jika kami mengupgrade aplikasi lama, Ethernet, RS-485, ProfiBus, atau banyak teknologi kabel lama lainnya masih mungkin digunakan. Dalam hal antarmuka kabel, mendapatkan akses ke jaringan bisa sesederhana mencolokkan kabel ke perangkat. Namun, protokol nirkabel agak lebih rumit.

Jika konektivitasnya melalui koneksi seluler, penyediaan kemungkinan ditangani oleh penyedia seluler dalam bentuk kartu modul identifikasi pelanggan (SIM) atau salah satu modul eSIM tertanam yang lebih baru. Saat operator mengambil pengidentifikasi International Mobile Equipment Identity (IMEI) perangkat dan mengaitkannya dengan SIM/eSIM tertentu di database internal mereka, operator memiliki cara unik untuk mengidentifikasi perangkat. Identitas unik ini digunakan untuk memvalidasi perangkat sebagai anggota sah jaringan operator dan menyediakan penyediaan perangkat melalui udara. Oleh karena itu, dengan memiliki daftar nomor IMEI dan SIM/eSIM terkait, semua perangkat dapat diaktifkan/disediakan tanpa campur tangan manusia lebih lanjut. Pendekatan semacam ini dapat diterapkan pada teknologi nirkabel seperti seluler lainnya seperti LoRaWAN.

Teknologi seperti Bluetooth mesh, yang semakin banyak ditemukan di gedung pintar, juga memiliki strategi penyediaan bawaan berdasarkan konsep yang sama dari pasangan kunci publik/pribadi dan sertifikat digital yang disematkan di perangkat. Melalui protokol penyediaan yang terdefinisi dengan baik dan jabat tangan keamanan terkait, perangkat baru dapat ditambahkan dengan aman ke jaringan dalam hitungan milidetik tanpa interaksi manusia. Skenario penyediaan yang sama ini dapat ditemukan di sejumlah opsi koneksi IoT.

Pemikiran Akhir Penyediaan IoT

Menghubungkan perangkat Anda dan menyediakannya di jaringan Anda memerlukan beberapa pemikiran yang cukup untuk keamanan dan proses penyediaan. Untungnya, dengan kredensial keamanan rantai pasokan serta protokol dan teknik penyediaan baru, proses tersebut dapat diselesaikan dengan interaksi manusia yang minimal dan waktu yang jauh lebih sedikit daripada yang diperlukan di masa lalu. Pembuatan sertifikat otomatis dan protokol keamanan yang terdefinisi dengan baik dapat memastikan bahwa perangkat kami memiliki identitas yang valid dan akan selalu menggunakan pembuatan kunci yang aman dan komunikasi terenkripsi antara mereka dan server/penyedia layanan.

Penyedia layanan cloud utama telah menaruh sedikit pemikiran di balik mekanisme penyediaan mereka, dengan langkah-langkah dan protokol penyediaan yang terdefinisi dengan baik. Sayangnya, setiap penyedia layanan menggunakan serangkaian API dan pendekatan yang berbeda. Namun, alur penyediaan umum adalah sama antara vendor dan dapat dengan mudah diotomatisasi untuk kasus penyebaran massal. Ada juga banyak perusahaan yang fokus pada perangkat penyediaan IoT dan pendekatan otomatisasi, jika ada warisan atau infrastruktur internal yang diperlukan untuk perusahaan. Jadi, sementara setiap orang perlu mempertimbangkan masalah penyediaan pada satu titik atau lainnya, baik mereka konsumen atau perusahaan, setidaknya Anda akan dapat memanfaatkan pendekatan yang ada dan tidak perlu merintis jalan baru.

Artikel ini ditulis oleh Mike Anderson, Arsitek Sistem Tertanam, dan Konsultan Industri. Untuk informasi lebih lanjut, hubungi Mr. Anderson di Alamat email ini dilindungi dari robot spam. Anda perlu mengaktifkan JavaScript untuk melihatnya. atau kunjungi http://info.hotims.com/82319-160 .