Apakah Anda Membangunnya atau Membelinya – Keamanan Perangkat IoT Memprihatinkan Kami Semua

Internet of Things (IoT) menawarkan banyak daya tarik bagi produsen kecil dan menengah (UKM) yang mungkin ingin mengintegrasikan IoT ke dalam fasilitas dan operasi mereka, atau yang ingin memasuki pasar IoT dengan produk inovatif. Spektrum produk IoT yang tersedia luas dan terus berkembang. Saat menjelajah ke perairan IoT, akan sangat membantu untuk bersiap menghadapi potensi jebakan keamanan siber, baik dalam bentuk implikasi bagi manajemen risiko organisasi saat memperkenalkan IoT ke lingkungan atau pertimbangan untuk desain dan dukungan produk saat memasuki pasar sebagai vendor produk. Program Keamanan Siber NIST untuk Internet of Things bekerja untuk memberikan informasi yang dibutuhkan SMM untuk menavigasi perairan yang berpotensi bergejolak ini.

IoT dan Manajemen Risiko

Sebelum Anda memasang termostat pintar untuk menjaga kenyamanan karyawan Anda, menambahkan teko kopi pintar ke ruang istirahat agar mereka tetap berkafein atau menerapkan teknologi Sistem Kontrol Industri (ICS) terbaru dan terhebat di lingkungan produksi Anda, penting untuk mengenali potensi implikasinya. Anda mungkin memiliki program keamanan informasi yang kuat untuk TI tradisional Anda, tetapi alat, proses, dan prosedur tersebut kemungkinan akan memerlukan adaptasi saat IoT diperkenalkan. Beberapa perbedaan IoT antara lain:

- Berinteraksi dengan dunia fisik. Perangkat IoT dilengkapi dengan sensor yang mengumpulkan informasi dari lingkungannya atau aktuator yang menyebabkan objek "dunia nyata" bergerak atau berubah. Penginderaan dapat menghasilkan banyak data yang berpotensi sensitif, jadi mengetahui apa yang dikumpulkan dan ke mana tujuannya adalah penting. Aktuator yang disusupi dapat memungkinkan musuh menyebabkan gangguan yang signifikan – pikirkan apa yang bisa terjadi jika Anda tidak tahu siapa yang memerintahkan kunci pintar Anda.

- Menantang praktik manajemen TI konvensional. Perangkat IoT sering kali merupakan "kotak hitam" yang mengaburkan kejadian internal mereka dan tidak dapat dilengkapi dengan agen atau dikueri dengan cara yang sama seperti server, desktop, atau firewall. Akibatnya, praktik manajemen TI yang umum terbukti tidak efektif dengan IoT. Tantangan pengelolaan ini dapat berlipat ganda dengan cepat jika Anda menerapkan perangkat IoT “dalam skala besar”.

- Kurangnya fitur keamanan siber dan privasi yang umum. Perangkat IoT sering kekurangan dukungan untuk pencatatan dan pemantauan, dukungan untuk memperbarui perangkat untuk mengatasi kerentanan yang baru diidentifikasi, atau kemampuan kriptografi yang diperlukan untuk melindungi informasi sensitif yang mereka hasilkan atau proses. Tidak dapat diasumsikan bahwa perangkat ini memiliki kemampuan keamanan siber yang sama dengan perangkat TI di jaringan yang sama.

SMM yang mengadopsi IoT ke dalam lingkungan mereka perlu dipersiapkan untuk mengatasi tantangan ini. Jika memasuki pasar IoT sebagai vendor, memahami tantangan ini dapat menjadi peluang untuk mengembangkan produk yang memberikan pengalaman pelanggan yang lebih baik.

Mengelola Risiko Keamanan IoT Anda

Saat mengadopsi teknologi IoT di organisasi Anda, SMM harus merencanakan untuk mengatasi tantangan ini dengan fokus pada tiga tujuan:

- Melindungi keamanan perangkat IoT untuk memastikan bahwa produk sepenuhnya berada di bawah kendali pemilik, dan tidak dieksploitasi oleh aktor luar untuk mendapatkan akses ke jaringan SMM atau berpartisipasi dalam botnet.

- Melindungi keamanan data sehingga data yang dihasilkan oleh perangkat IoT tidak terekspos atau diubah saat disimpan di perangkat, ditransfer melalui jaringan, atau ditransmisikan ke layanan berbasis cloud yang digunakan untuk menyediakan aspek kemampuan produk.

- Melindungi privasi individu, waspada terhadap kemungkinan informasi sensitif privasi yang diambil atau dibuat oleh produk IoT, dan mengetahui ke mana data tersebut mungkin dibawa.

Sasaran ini diartikulasikan dalam NISTIR 8228, Pertimbangan untuk Mengelola Keamanan Siber dan Risiko Privasi Internet of Things (IoT) , dan mungkin sulit dicapai dengan produk IoT yang tersedia saat ini. Untuk organisasi yang menerapkan NIST Cybersecurity Framework (CSF) atau menentukan persyaratan keamanan mereka menggunakan kontrol NIST SP 800‑53, NISTIR 8228 mengidentifikasi berbagai tantangan yang dihadirkan perangkat IoT untuk mencapai tujuan yang diinginkan oleh CSF dan SP 800‑53. Misalnya, kontrol SI-2, Flaw Remediation, dari SP 800‑53 tidak dapat dipenuhi oleh perangkat IoT yang tidak memiliki kemampuan untuk pembaruan perangkat lunak/firmware yang aman. Demikian pula, banyak perangkat IoT tidak dapat dianalisis dengan cara yang diperlukan untuk memenuhi subkategori CSF DE.CM-8:Pemindaian kerentanan yang dilakukan.

Pertimbangan untuk tiga tujuan yang diidentifikasi di atas harus menjadi faktor dalam pemilihan produk IoT serta bagaimana produk tersebut dikelola, karena kemampuan keamanan perangkat IoT berkontribusi untuk mencapai persyaratan keamanan keseluruhan sistem yang menjadi tempat integrasi perangkat.

Meningkatkan Postur Keamanan Produk IoT Anda

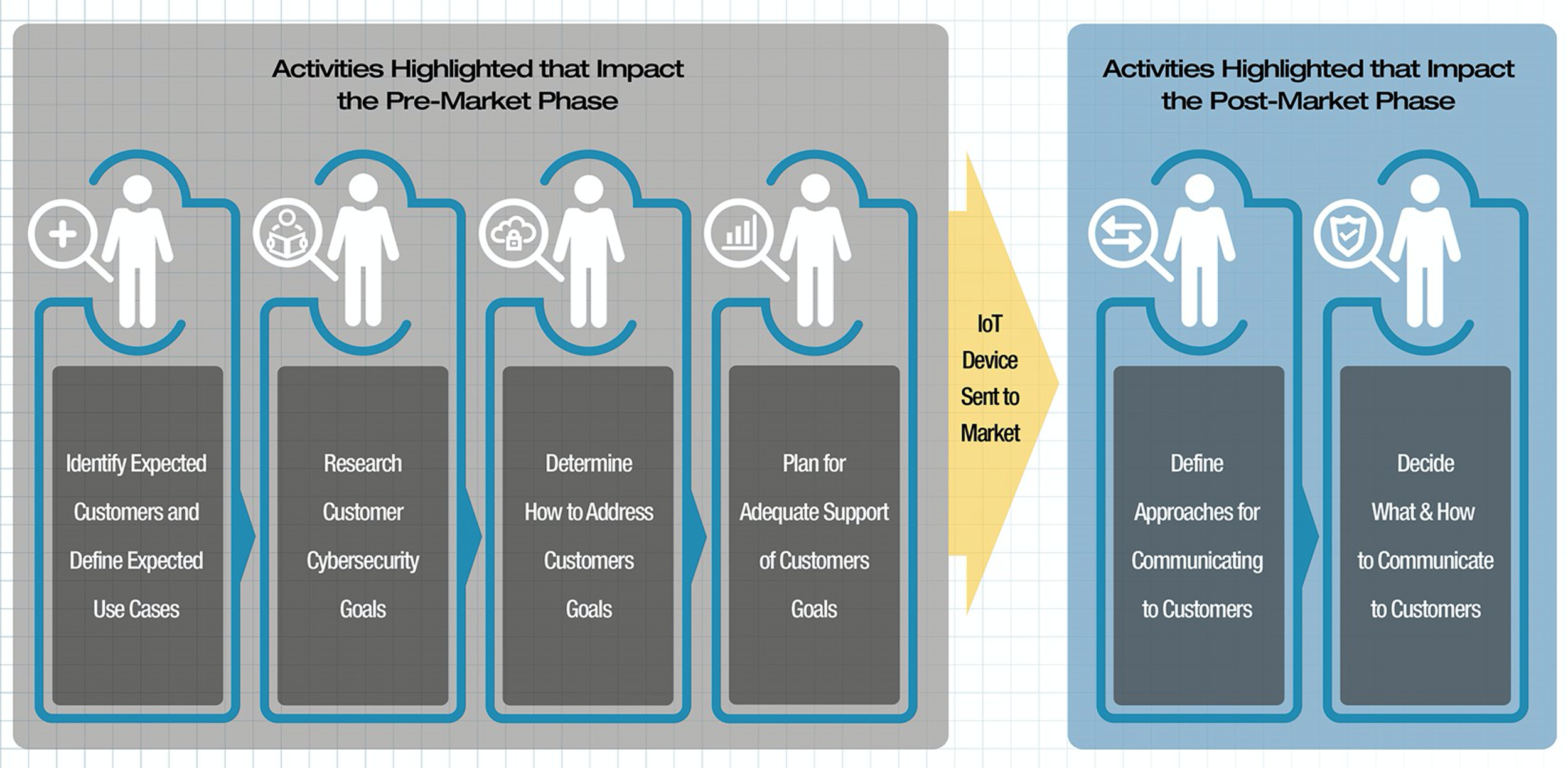

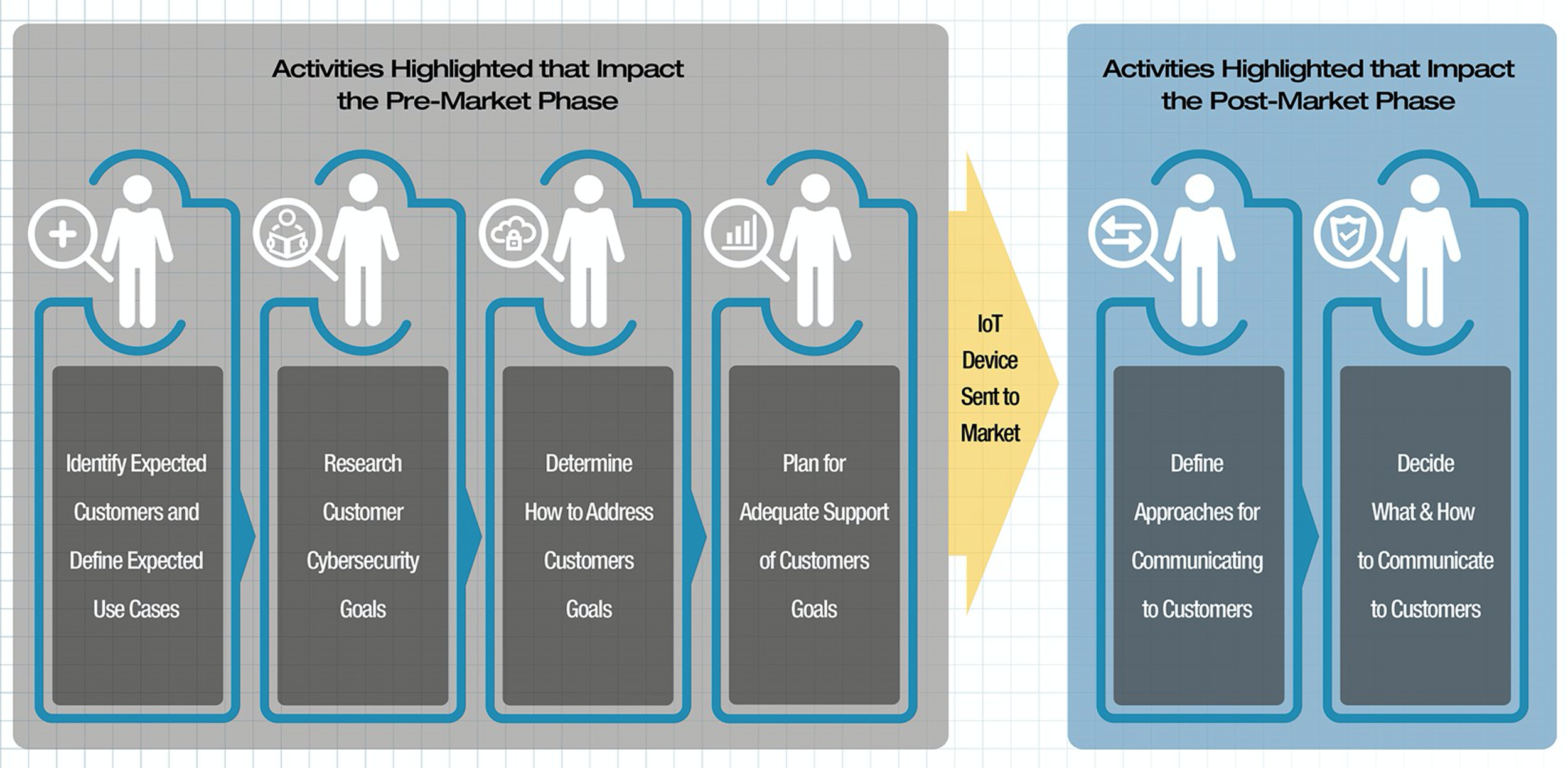

Jika Anda menjelajah ke dalam pembuatan produk IoT, kesadaran akan tantangan keamanan siber dapat membantu memandu pendekatan Anda terhadap pengembangan dan dukungan produk Anda. Tiga tujuan yang dijelaskan di atas juga berlaku saat mengembangkan produk IoT. Pendekatan pengembangan yang bijaksana dengan mempertimbangkan tujuan tersebut akan menghasilkan produk yang lebih mudah dikelola dan lebih aman. Pendekatan ini melibatkan fase desain dan pengembangan untuk produk dan fase dukungan setelah dibawa ke pasar, seperti yang diilustrasikan dalam gambar dari NISTIR 8259, Kegiatan Keamanan Siber Dasar untuk Produsen Perangkat IoT .

Garis dasar inti menguraikan kemampuan perangkat dan tindakan pendukung di seluruh spektrum kebutuhan:

Kemampuan Teknis Keamanan Siber

| Identifikasi Perangkat | Perangkat IoT dapat diidentifikasi secara unik secara logika dan fisik. |

| Konfigurasi Perangkat | Konfigurasi perangkat lunak perangkat IoT dapat diubah, dan perubahan tersebut hanya dapat dilakukan oleh entitas yang berwenang. |

| Perlindungan Data | Perangkat IoT dapat melindungi data yang disimpan dan dikirimkannya dari akses dan modifikasi yang tidak sah. |

| Akses Logis ke Antarmuka | Perangkat IoT dapat membatasi akses logis ke antarmuka lokal dan jaringannya, serta protokol dan layanan yang digunakan oleh antarmuka tersebut, hanya untuk entitas yang berwenang. |

| Pembaruan Perangkat Lunak | Perangkat lunak perangkat IoT dapat diperbarui oleh entitas yang berwenang hanya menggunakan mekanisme yang aman dan dapat dikonfigurasi. |

| Kesadaran Negara Keamanan Siber | Perangkat IoT dapat melaporkan status keamanan sibernya dan membuat informasi tersebut hanya dapat diakses oleh entitas yang berwenang. |

Kemampuan Pendukung Non-Teknis

| Dokumentasi | Kemampuan produsen dan/atau entitas pendukung untuk membuat, mengumpulkan, dan menyimpan informasi yang relevan dengan keamanan siber perangkat IoT selama pengembangan perangkat dan siklus hidupnya selanjutnya. |

| Penerimaan Informasi dan Kueri | Kemampuan produsen dan/atau entitas pendukung untuk menerima informasi dan pertanyaan dari pelanggan terkait dengan keamanan siber perangkat IoT. |

| Penyebarluasan Informasi | Kemampuan produsen dan/atau entitas pendukung untuk menyiarkan dan mendistribusikan informasi terkait keamanan siber perangkat IoT. |

| Pendidikan dan Kesadaran | Kemampuan produsen dan/atau entitas pendukung untuk menciptakan kesadaran dan mendidik pelanggan tentang elemen-elemen seperti informasi terkait keamanan siber, pertimbangan, dan fitur perangkat IoT. |

Aktivitas perencanaan yang dikombinasikan dengan penerapan dasar teknis dan non-teknis akan membantu SMM mengembangkan produk yang lebih aman dan didukung dengan lebih baik, membantu pelanggan Anda memanfaatkan inovasi IoT Anda sambil membatasi dampaknya terhadap tantangan manajemen risiko mereka.

Informasi Yang Dapat Membantu

Program Keamanan Siber NIST untuk Internet of Things telah terlibat secara mendalam dengan komunitas selama beberapa tahun terakhir dan mengembangkan banyak koleksi panduan seputar tantangan keamanan siber IoT. Baik Anda seorang SMM yang ingin meningkatkan operasi dengan integrasi IoT atau memasuki pasar dengan produk baru, ada banyak sumber daya dan publikasi yang tersedia untuk membantu upaya Anda.

Keamanan Siber NIST untuk IoT menyambut baik produsen iotsec [at] nist.gov (umpan balik) pada draf publik kami saat ini.