Teknologi Industri

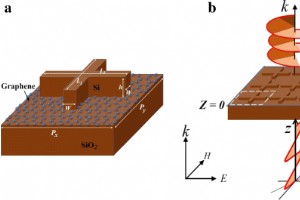

Para peneliti merancang struktur nano magnetik dengan jubah tembus pandang. Kecepatan tinggi dari struktur bit magnetik kecil dapat dicapai dengan menyesuaikan kekuatan jubah tak kasat mata secara hati-hati. Untuk penyimpanan data solid-state dan aplikasi logika berkinerja tinggi, para peneliti

Model pembelajaran mendalam baru menganalisis jaringan payudara dalam mammogram dan memperkirakan peringkat kepadatan secara akurat. Peringkat ini merupakan faktor risiko independen untuk kanker payudara. Model ini membutuhkan waktu kurang dari satu detik untuk memproses satu mammogram dan dapat d

Untuk pertama kalinya, para peneliti mengembangkan teknik untuk menangkap gambar 3D dari retakan mikroskopis pada paduan berbasis nikel yang disebabkan oleh paparan hidrogen atau air. Ini akan membantu insinyur mengembangkan struktur mikro dengan masa pakai material yang lebih lama, menghemat biaya

Para peneliti ingin membuat lubang di awan untuk mengirimkan informasi dengan kecepatan tinggi. Untuk melakukannya, mereka akan menggunakan filamen laser intensitas tinggi ultrashort. Teknologinya tidak meninggalkan dampak negatif pada atmosfer. Informasi jarak jauh saat ini ditransmisikan ole

Model baru meneliti bagaimana benih infeksius menyebar melalui struktur otak yang tidak rata. Peneliti menggunakan pemindaian MRI otak orang dewasa untuk membuat simulasi resolusi tinggi dalam 2D dan 3D. Simulasi ini menciptakan kembali pola kerusakan yang diamati pada banyak gangguan neurodegene

Jumlah ancaman keamanan meningkat dari hari ke hari, membuat jaringan kabel/nirkabel berkecepatan tinggi menjadi tidak aman dan tidak dapat diandalkan. Menurut penelitian yang dilakukan di University of Maryland, peretas menyerang perangkat yang terhubung ke internet rata-rata setiap 39 detik, memp

Di dunia korporat saat ini, keamanan telah menjadi masalah yang paling umum. Setiap hari, kami mendengar tentang bagaimana penyerang meretas sistem komputer dan mencuri semua informasi penting. Pada 2019, ada 1.473 pelanggaran data yang dilaporkan di Amerika Serikat, dengan lebih dari 164 juta cata

Komputasi awan adalah pengiriman berbagai layanan melalui Internet. Layanan ini mencakup server, jaringan, database, penyimpanan, perangkat lunak, analitik, dan kecerdasan. Dengan kata lain, komputasi awan mengubah infrastruktur TI menjadi utilitas. Anda dapat terhubung ke infrastruktur melalui Int

Teknologi lebih dari sekadar gadget dan gizmos. Ini memiliki definisi yang sangat luas dan dalam. Istilah “teknologi” berasal dari kata Yunani “tekne ” (yang berhubungan dengan seni atau kerajinan) dan “logia” (yang berhubungan dengan belajar). Gabungan dari dua kata ini, teknologia , berarti peraw

Di bidang Teknologi Informasi, desain sistem melibatkan proses penentuan arsitektur, antarmuka, modul, dan data untuk suatu sistem untuk memenuhi persyaratan tertentu. Ini adalah proses penting untuk meningkatkan efisiensi pengembangan produk/layanan dan memungkinkan pengalaman pengguna yang luar bi

Pusat data adalah fasilitas fisik yang digunakan oleh perusahaan swasta dan pemerintah untuk menyimpan dan berbagi aplikasi dan data. Sebagian besar bisnis bergantung pada keandalan dan keamanan pusat data untuk menjalankan operasi TI mereka secara optimal. Namun, tidak semua pusat data sama:desain

NEMS (singkatan dari NanoElectroMechanical System) adalah perangkat yang mengintegrasikan fungsionalitas listrik dan mekanik pada skala nano, yaitu pada atau di bawah 100 nanometer. Mereka adalah miniaturisasi tingkat lanjut setelah MEMS (MicroElectroMechanical System) yang biasanya menangani kompo

Ilmu data adalah bidang multidisiplin yang menggunakan teknik ilmiah dan algoritme komputasi untuk mengumpulkan wawasan dan pengetahuan berharga dari data terstruktur dan tidak terstruktur. Ini melibatkan matematika, statistik, pemodelan statistik, ilmu komputer, teknologi database, pemrograman, an

Virus komputer adalah program malware yang ditulis dengan sengaja untuk mendapatkan akses ke komputer tanpa izin pemiliknya. Program semacam ini terutama ditulis untuk mencuri atau menghancurkan data komputer. Sebagian besar sistem menangkap virus karena bug program, kerentanan sistem operasi, dan

Perusahaan Software as a Service (SaaS) tumbuh pada tingkat yang fenomenal akhir-akhir ini, berkat kemajuan teknologi komputasi awan. Mereka menghosting aplikasi dengan cara yang paling efisien dan membuatnya tersedia untuk pelanggan melalui Internet. SaaS B2B mengacu pada perusahaan yang menyediak

Malware (juga dikenal sebagai program jahat) adalah setiap bagian dari program yang ditulis dengan tujuan untuk merusak perangkat dan data. Itu dibuat dengan tujuan dalam pikiran. Meskipun tujuannya hanya terbatas pada imajinasi penciptanya, sebagian besar program jahat ditulis untuk mencuri data, k

Keuangan kuantum adalah cabang dari ekonofisika, bidang penelitian interdisipliner heterodoks yang melibatkan penerapan teori dan teknik untuk memecahkan masalah kompleks di bidang ekonomi. Menerapkan teknologi kuantum untuk masalah keuangan — terutama yang berhubungan dengan dinamika nonlinier, ke

Dalam artikel ini, kita akan melihat berbagai mode pengisian EV yang ditentukan oleh International Electrotechnical Commission (IEC). Standar internasional sedang dikembangkan untuk menjawab kebutuhan pasar EV. Penyerapan EV global bergantung pada standar internasional mapan yang dapat mengatasi ma

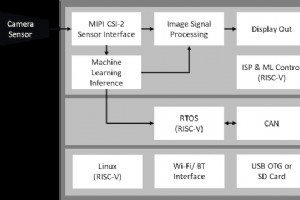

Artikel ini membahas lingkungan eksekusi tepercaya — sudah digunakan di berbagai perangkat yang terhubung — dengan menunjukkan bagaimana penggunaan TEE dan SoC FPGA dapat bekerja di dalam kendaraan kabin AI. Bagian I artikel ini, Trusted Execution Environments (TEEs) in Connected Cars, membahas bah

Artikel ini membahas teknologi semikonduktor yang menggerakkan pengisi daya EV, termasuk sakelar semikonduktor tegangan tinggi, konverter daya, dan tahapan daya kompleks multi-level. Karena jumlah kendaraan listrik (EV) meningkat, ada kebutuhan yang meningkat untuk menciptakan sistem infrastruktur

Teknologi Industri

Magnolia Advanced Materials dipilih untuk Program Penawar Premier Boeing

Konverter Polarisasi dengan Birefringence Terkendali Berdasarkan Metasurface All-Dielectric-Graphene Hibrida

Bagaimana Pemeliharaan Pencegahan Bermanfaat bagi Industri Perawatan Kesehatan?

Membeli Mesin Penandaan Laser Bekas? Panduan Ahli tentang Nilai &Risiko