Lingkungan Eksekusi Tepercaya:Memastikan Perlindungan Data yang Digunakan

Ketika organisasi semakin mengadopsi multi-cloud, hybrid cloud, dan edge computing, aplikasi mereka melacak, menyimpan, dan menganalisis data pengguna yang sensitif di berbagai lingkungan. Untuk memastikan kepatuhan dan privasi individu yang menggunakan aplikasi, data perlu dilindungi sepanjang siklus hidupnya.

Kami mengenkripsi sistem file dan drive penyimpanan, dan menggunakan protokol SSH untuk menjaga data tetap diam dan data dalam perjalanan aman bahkan jika dicuri, menjadikannya tidak berguna tanpa kunci kriptografi. Namun, data yang digunakan biasanya tidak terenkripsi dan rentan terhadap serangan dan eksploitasi.

Untuk menjaga agar aplikasi dan data tetap terlindungi saat runtime, pengembang semakin beralih ke Lingkungan Eksekusi Tepercaya , sering disebut sebagai “daerah kantong yang aman”.

Apa itu Lingkungan Eksekusi Tepercaya?

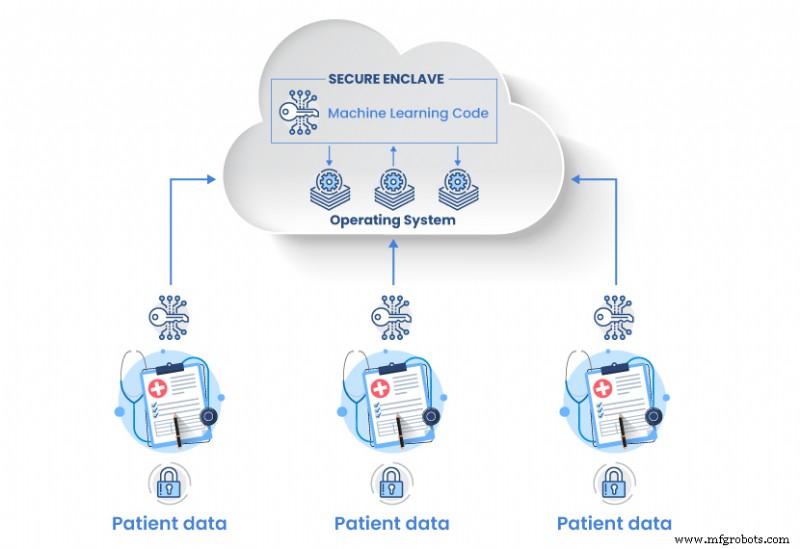

Lingkungan Eksekusi Tepercaya (TEE) adalah enklave pribadi terisolasi yang dienkripsi CPU di dalam memori, digunakan untuk melindungi data yang digunakan di tingkat perangkat keras.

Sementara data sensitif berada di dalam enklave, entitas yang tidak sah tidak dapat menghapusnya, memodifikasinya, atau menambahkan lebih banyak data ke dalamnya. Isi enklave tetap tidak terlihat dan tidak dapat diakses oleh pihak eksternal, dilindungi dari ancaman orang luar dan orang dalam.

Akibatnya, TEE memastikan hal berikut:

- Integritas data

- Integritas kode

- Kerahasiaan data

Bergantung pada vendor dan teknologi yang mendasarinya, TEE dapat mengaktifkan fitur tambahan, seperti:

- Kerahasiaan kode – Perlindungan algoritme yang dianggap sebagai kekayaan intelektual.

- Peluncuran terautentikasi – Otorisasi atau penegakan otentikasi untuk meluncurkan proses terverifikasi saja.

- Kemampuan Program – Akses ke kode pemrograman TEE dari produsen atau sumber aman lainnya.

- Pengesahan – Pengukuran asal dan status enklave saat ini untuk pemeriksaan kerusakan.

- Dapat dipulihkan – Kembalikan ke status aman sebelumnya jika TEE disusupi.

Fungsi-fungsi ini memberi pengembang kendali penuh atas keamanan aplikasi, melindungi data dan kode sensitif bahkan ketika sistem operasi, BIOS, dan aplikasi itu sendiri disusupi.

Bagaimana Cara Kerja Enklave Aman?

Untuk memahami cara kerja TEE, mari kita lihat Intel® Software Guard Extensions (SGX).

Dengan Intel® SGX, data aplikasi dibagi menjadi bagian tepercaya dan tidak tepercaya. Bagian kode yang tepercaya digunakan untuk menjalankan aplikasi di dalam enklave yang dilindungi. CPU menolak semua akses lain ke enklave, terlepas dari hak istimewa entitas yang memintanya. Setelah diproses, data tepercaya disimpan di dalam TEE dan informasi yang diberikan ke aplikasi di luar enklave dienkripsi lagi.

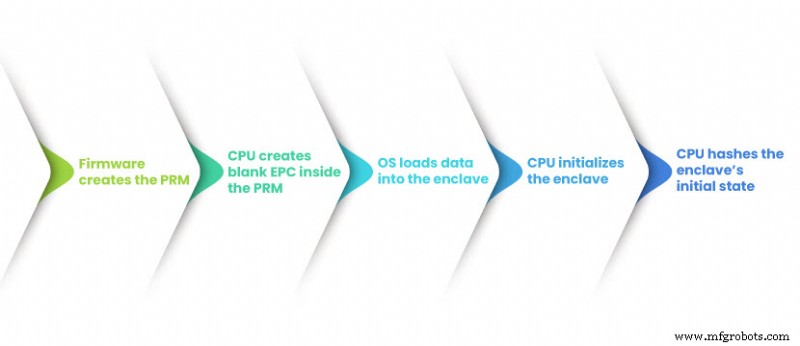

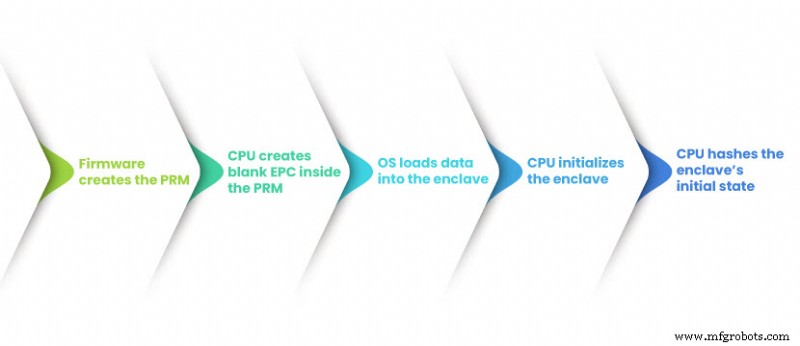

Enklave dibuat dan disediakan melalui perintah perangkat keras yang memungkinkan pembuatan dan penambahan halaman memori, serta inisialisasi, penghapusan, atau pengukuran enklave.

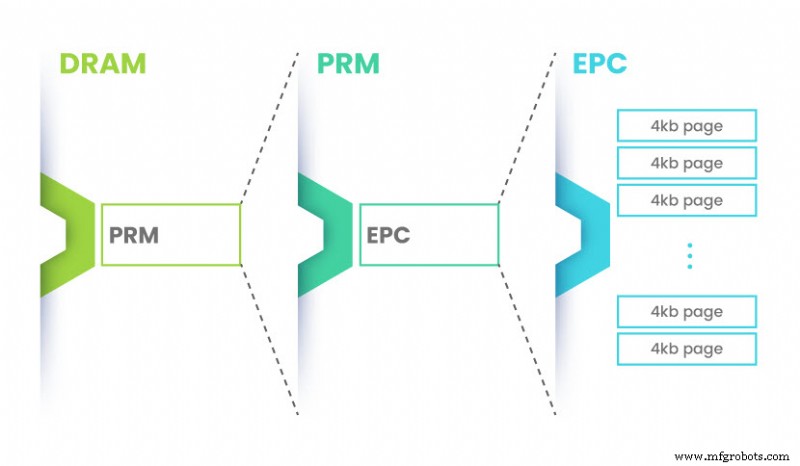

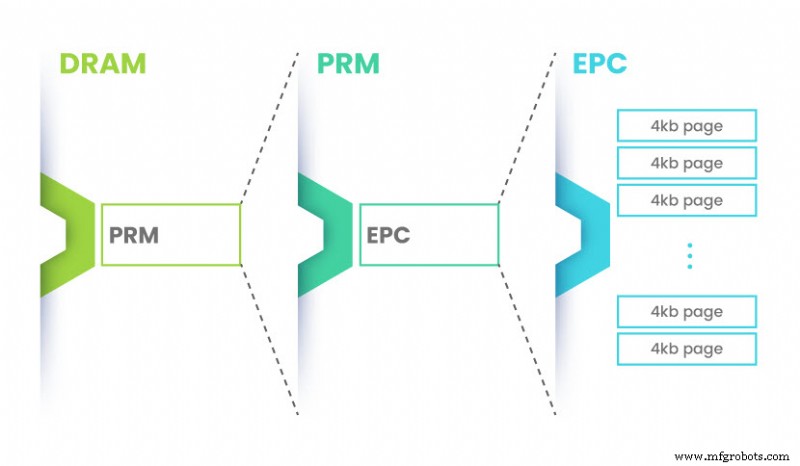

Firmware platform menggunakan pengaturan konfigurasinya untuk mengatur area TEE. Setelah ekstensi diaktifkan, CPU mencadangkan bagian DRAM sebagai Processor Reserved Memory (PRM). Ukuran PRM dapat ditentukan melalui alat firmware.

Kemudian, CPU mengalokasikan dan mengkonfigurasi PRM dengan mengatur sepasang register model-spesifik (MSR). Selanjutnya, Enclave Page Cache (EPC) dibuat di dalam PRM, yang berisi metadata dengan alamat dasar, ukuran enklave, dan informasi keamanan data.

Terakhir, CPU membuat hash kriptografis dari status awal enklave dan mencatat status lain yang mengikutinya. Hash ini kemudian digunakan untuk pengesahan melalui kunci kriptografi dan akar kepercayaan perangkat keras.

Setelah diinisialisasi, enklave dapat menampung aplikasi pengguna.

Seberapa Aman Lingkungan Eksekusi Tepercaya ?

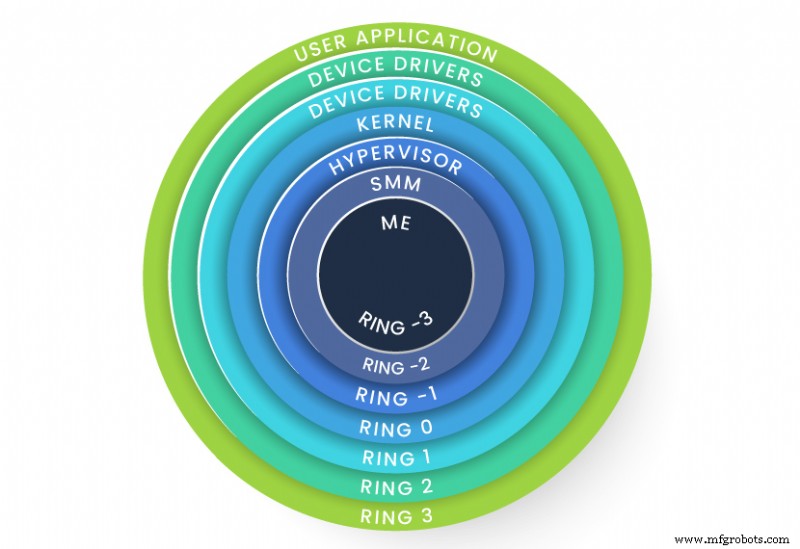

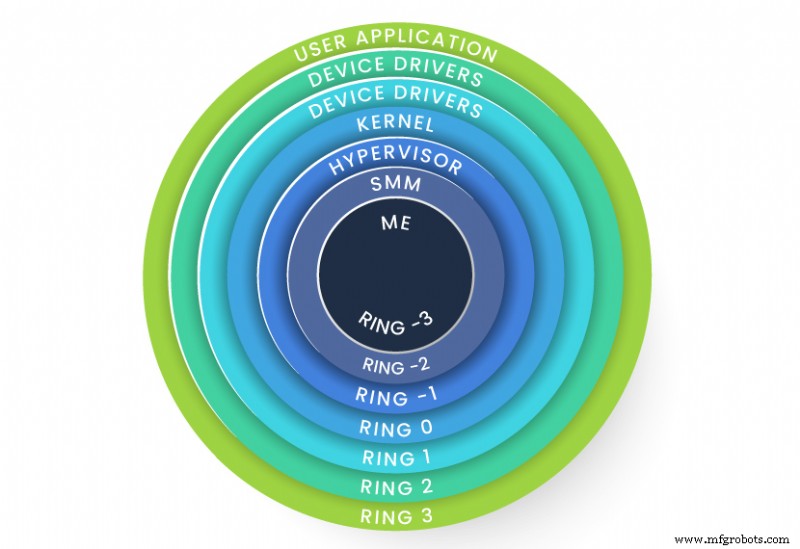

Untuk menjelaskan dengan baik seberapa aman TEE, pertama-tama kita harus mengatasi cincin hak istimewa CPU .

Kunci enkripsi secara tradisional disimpan di dalam aplikasi, pada level ring 3. Model ini membahayakan rahasia yang dilindungi dalam aplikasi setelah disusupi.

Dengan arsitektur modern, cincin hak istimewa melampaui kernel dan hypervisor, meluas ke Mode Manajemen Sistem (SMM) dan Mesin Manajemen (ME). Hal ini memungkinkan CPU untuk mengamankan memori yang digunakan TEE, mengurangi permukaan serangan ke lapisan perangkat keras terendah dan menolak akses ke semua kecuali tingkat hak istimewa tertinggi.

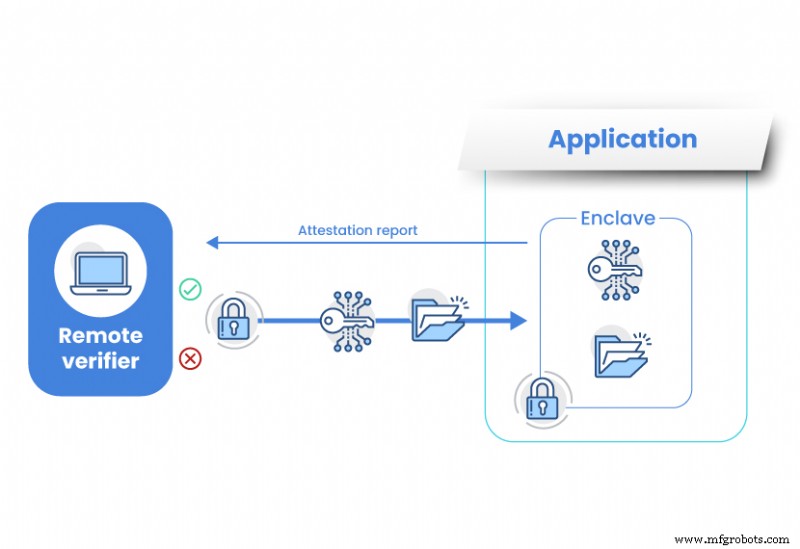

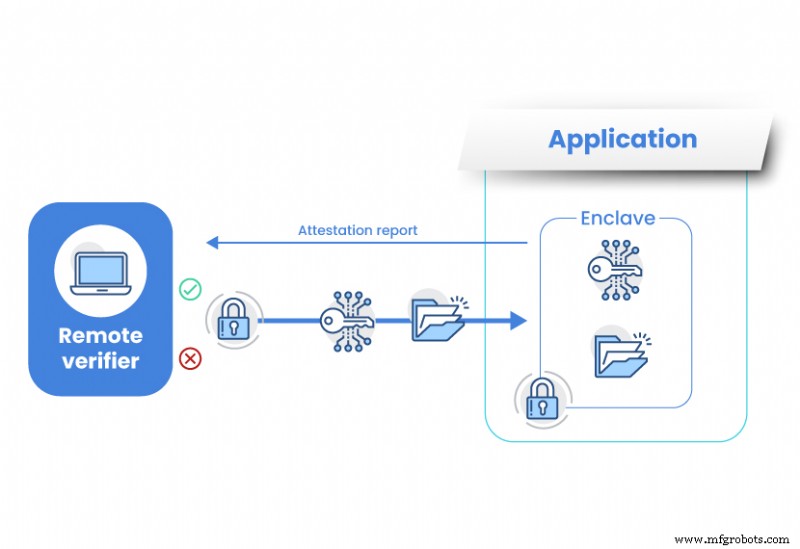

Kunci lain untuk fungsionalitas dan keamanan TEE adalah pengesahan . Melalui pengesahan, seluruh platform dan enclave diukur dan divalidasi sebelum data apa pun dibagikan.

Misalnya, sebuah enklave dapat meminta laporan lokal dari dirinya sendiri atau enklave lain pada platform yang sama dan menggunakan laporan tersebut untuk pemeriksaan dan verifikasi data. Demikian pula, pemverifikasi jarak jauh dapat meminta laporan pengesahan sebelum meminta data sensitif apa pun dari enklave. Setelah kepercayaan terbentuk, mereka dapat membagikan kunci sesi dan data melalui saluran aman yang tidak terlihat oleh pihak eksternal.

Karena rahasia yang tidak terenkripsi tidak pernah keluar dari TEE, enklave aman melindungi data dari:

- Aplikasi lain di host

- OS host atau hypervisor

- Administrator sistem

- Penyedia layanan

Bahkan pemilik infrastruktur dan entitas lain dengan akses fisik ke perangkat keras tidak dapat menjangkau data.

Enklave Aman dalam Komputasi Rahasia

Untuk memungkinkan pemrosesan beban kerja pribadi yang aman dan terstandarisasi di berbagai lingkungan cloud, Linux Foundation membentuk komunitas yang disebut Confidential Computing Consortium (CCC) pada tahun 2019. Sejak didirikan, anggota CCC telah bekerja untuk mempercepat adopsi komputasi awan dan memungkinkan kolaborasi terbuka.

Berkat perlindungan data tingkat tinggi yang mereka tawarkan, enclave aman berbasis perangkat keras menjadi inti dari inisiatif ini.

Melalui komputasi rahasia yang didukung oleh TEE, organisasi dapat menyimpan semuanya, mulai dari satu kunci kriptografi hingga seluruh beban kerja terlindungi saat aplikasi mereka digunakan.

Mengapa Anda Harus Menggunakan Komputasi Rahasia?

Saat ini, rahasia jauh melampaui kata sandi, mencakup informasi yang sangat rahasia dan tak tergantikan seperti catatan medis atau data biometrik.

Komputasi rahasia menawarkan keunggulan kompetitif bagi bisnis dengan melindungi data ini dan mencegah kerugian finansial atau kerusakan reputasi. Namun, ada kasus penggunaan lain untuk teknologi yang berkembang ini.

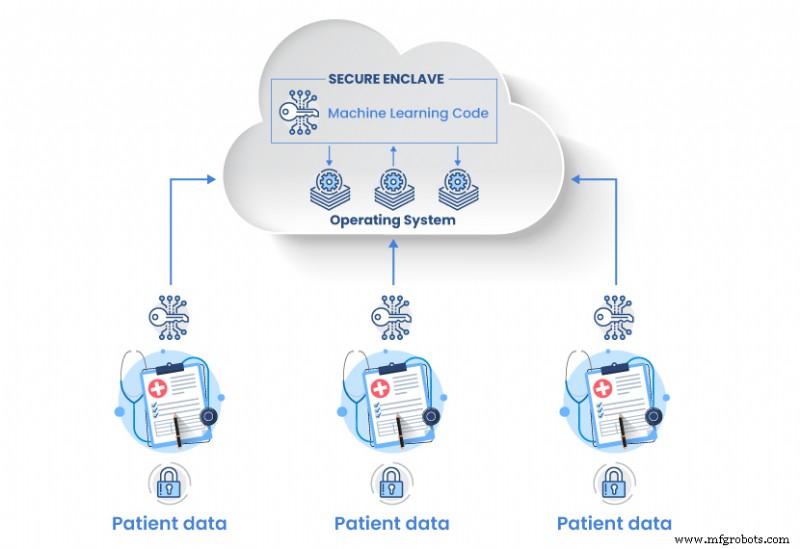

Komputasi Multi-Partai

Komputasi rahasia memungkinkan organisasi memproses data dari berbagai sumber tanpa mengekspos kode yang mendasarinya, kekayaan intelektual, atau informasi klien pribadi kepada pihak yang bermitra dengan mereka. Persaingan atau tidak, organisasi pemerintah, layanan kesehatan, atau lembaga penelitian dapat memanfaatkan fitur ini untuk berkolaborasi dan berbagi wawasan untuk tujuan pembelajaran gabungan.

Keuangan dan Asuransi

Memanfaatkan komputasi rahasia, lembaga keuangan mencegah kegiatan penipuan seperti pencucian uang. Sebuah bank dapat berbagi rekening yang mencurigakan dengan bank lain di dalam atau di luar jaringannya untuk mengauditnya dan meminimalkan kemungkinan positif palsu.

Perusahaan asuransi dapat menggunakan pendekatan serupa untuk mencegah penipuan. Mereka dapat berbagi klaim yang mencurigakan antara satu sama lain untuk pengenalan pola. Dengan data sensitif yang disimpan dalam enklave dan catatan data yang dibagikan di antara berbagai sumber, hasil dapat diperoleh tanpa ada informasi rahasia yang terungkap dalam prosesnya.

Kesimpulan

Alat perusahaan untuk meningkatkan keamanan terus dikembangkan seiring berkembangnya komputasi rahasia. Ini merangsang adopsi, pertumbuhan, dan keamanan komputasi awan, membuka potensi penuhnya.

Dengan menawarkan perlindungan data dan kode sensitif yang belum pernah ada sebelumnya selama eksekusi, Trusted Execution Environments memungkinkan organisasi untuk memperkuat postur keamanan mereka dan memanfaatkan teknologi masa depan saat ini.