Praktik Keamanan Terbaik untuk Komputasi Kabut

Selama beberapa tahun sekarang, Cisco telah mengadvokasi Fog Computing sebagai elemen penting dari arsitektur IoT yang skalabel, andal, dan hemat biaya. Dengan mengembangkan solusi IoT Industri berdasarkan Cisco IOx, data yang berasal dari "sesuatu" dapat difilter, dianalisis, dan dimanipulasi secara lokal pada router dan sakelar IIoT yang ditempatkan di tepi infrastruktur OT. Pemrosesan data di edge mengamanatkan pengembangan praktik terbaik keamanan dan privasi untuk muncul dalam lingkungan Fog Computing. Ini bukan hanya tentang melindungi data yang diangkut melalui perangkat Cisco IOx, tetapi juga mengamankan data dan aplikasi Fog Computing yang berpotensi berjalan di ratusan hingga ribuan perangkat IIoT.

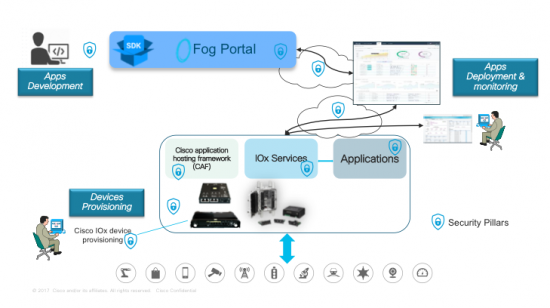

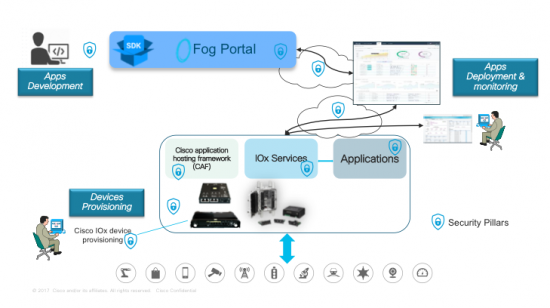

Keamanan tidak pernah menjadi fitur, mekanisme, atau protokol tunggal. Ini adalah skema multi-layer yang membutuhkan, seperti ketika membangun rumah, fondasi yang kuat. Menggabungkan praktik keamanan terbaik untuk layanan jaringan Cisco IOS dan komputasi Iox melalui setiap fase peluncuran Fog Computing (seperti yang ditunjukkan pada Gambar 1), menetapkan landasan.

Meletakkan fondasi ini berdasarkan 4 pilar keamanan berikut dapat membantu manajer TI dan operasi memastikan integritas data.

Pilar Keamanan Cisco IOx

Kontrol akses

Kontrol akses

Penerapan dan pengelolaan aplikasi di lingkungan Fog Computing dapat menentukan otentikasi pengguna berbasis roll, memungkinkan manajer jaringan dan manajer aplikasi untuk melakukan tugas mereka secara terpisah.

- Otentikasi manajer aplikasi yang melakukan tugas-tugas manajemen aplikasi IOx melalui Fog Director atau IOx Local Manager (yaitu pemasangan/peningkatan aplikasi, memulai/menghentikan, memvalidasi, dan memantau) dapat divalidasi melalui server Enterprise Radius, oleh karena itu membatasi akses masuk untuk mencegah yang tidak sah pengguna.

- Manajer jaringan IOS yang diistimewakan dapat melakukan operasi kinerja jaringan seperti penyediaan perangkat (yaitu konfigurasi dan pemecahan masalah antarmuka jaringan IOx, mulai/berhenti OS Tamu, dan akses masuk) dengan yang benar dari jarak jauh atau di tempat, hanya berdasarkan " peran” daripada login atau lokasi.

Integritas

Integritas

Sementara integritas perangkat keras dan perangkat lunak dari perangkat Cisco Industrial IOT dibahas dalam [pengerasan], lingkungan Fog Computing memerlukan kemampuan tambahan untuk memastikan ketahanan keamanan platform IOx, seperti:

- Perangkat lunak Guest-OS yang ditandatangani secara digital yang dibundel dengan Cisco IOS atau gambar modul komputasi, dan memanfaatkan kemampuan Trust Anchor Module (TAM) dari chipset Cisco ACT2, membantu memastikan integritas sistem operasi.

- Isolasi aplikasi baik yang di-deploy sebagai Docker, memanfaatkan Rantai Alat Docker saat membangun aplikasi container IOx, Platform as a Service (PaaS), container Linux, atau Mesin Virtual (hanya modul CGR 1000 Compute), melindungi sumber daya dan aplikasi.

- Validasi tanda tangan aplikasi, memverifikasi identitas sumber saat menerapkan aplikasi. Ini dapat memanfaatkan jangkar Kepercayaan berdasarkan kunci pribadi RSA (format PEM) untuk menandatangani paket dan sertifikat klien x509 (format PEM) yang disertakan dalam paket aplikasi yang ditandatangani. Mengharuskan penginstalan aplikasi yang ditandatangani dikelola melalui semua alat IOx (IOxclient, Manajer Lokal IOx, dan Direktur Fog) untuk menghindari kode yang tidak terkontrol.

- Amankan akses yang didelegasikan melalui OAuth API, autentikasi akses ke API atas nama pengguna, tanpa aplikasi yang mengakses nama pengguna atau sandi.

- Mekanisme modul autentikasi yang dapat dipasang (PAM) memungkinkan pengembang memperoleh manfaat dari beberapa skema autentikasi tingkat rendah melalui antarmuka pemrograman aplikasi (API) tingkat tinggi.

Kerahasiaan dan privasi data

Kerahasiaan dan privasi data

Node kabut dapat menjalankan aplikasi yang memerlukan data untuk disimpan secara lokal baik pada flash tertanam atau drive SSD mSATA pada IR829M baru. Rilis IOx terbaru menambahkan kemampuan layanan penyimpanan aman [SSS] yang menyimpan sertifikat, kunci, dan data pengguna dengan aman di perangkat. Pengguna dan aplikasi dapat mengakses layanan SSS yang berjalan di host melalui API berbasis REST, di mana aplikasi dapat mengukir enkripsi data. Selain itu, pengembangan aplikasi dapat memanfaatkan layanan Linux yang terkenal (kemampuan Cgroups, SMACK, SELinux, Name Space…) untuk perlindungan tambahan.

Tidak hanya data yang harus dilindungi, tetapi perintah kontrol IOx – yaitu start/stop, install/uninstall aplikasi – panggilan untuk kerahasiaan, yang dicapai melalui SSL/TLS. Ini memastikan perlindungan lalu lintas antara perangkat Fog dan layanan manajemen, termasuk transfer file jaringan dari semua file yang didorong ke perangkat IOx. Selain itu, disarankan untuk melindungi dan/atau mengisolasi lalu lintas data melalui praktik terbaik yang memanfaatkan konfigurasi layanan jaringan Cisco IOS (mis. IPsec VPN, VRF, VLAN…)

Deteksi dan mitigasi ancaman

Analisis lalu lintas jaringan terdistribusi melalui aplikasi IOx adalah aspek lain dari komputasi Fog. Misalnya, mitra seperti [Sentryo] memanfaatkan fitur seperti pencerminan port, pada Seri IE 4000 atau Ekspor Lalu Lintas IP pada Seri IR800 untuk menawarkan agen perangkat lunak analisis lalu lintas, menganalisis arus lalu lintas yang diterima dan dikirimkan melalui perangkat Cisco Iox.

Manajer Operasi perlu mendeteksi potensi anomali dalam perilaku aplikasi serta mencatat pengukuran untuk analisis lebih lanjut dan perencanaan kapasitas. Alat atau API Cisco IOx Local Manager dan Fog Director memungkinkan pembuatan profil aplikasi IOx untuk melacak sumber daya komputasi yang dikonsumsi. Ini dilengkapi dengan otomatisasi penyediaan dan pengelolaan perangkat Cisco IOx seperti yang ditawarkan oleh perkembangan terbaru yang dilakukan pada DNA-C, IoT FND, atau GMM Kinetic, yang memungkinkan untuk menskalakan sekaligus mempertahankan kebijakan keamanan di seluruh perangkat IOx.

Beri tahu kami tantangan keamanan lain yang dihadapi organisasi Anda dan kunjungi kami di Cisco Live Orlando World of Solutions dan IOx Devnet Zone mulai 10 Juni

h

– 14

h

, 2018 untuk membahas semua masalah keamanan!

Kontrol akses

Kontrol akses  Integritas

Integritas  Kerahasiaan dan privasi data

Kerahasiaan dan privasi data