Apa yang dimaksud dengan Pusat Operasi Keamanan (SOC)? Praktik Terbaik, Manfaat, &Kerangka

Dalam artikel ini Anda akan mempelajari:

- Pahami apa itu Pusat Operasi Keamanan dan aktifkan bagaimana deteksi dan respons mencegah pelanggaran data.

- Enam pilar operasi keamanan modern yang tidak boleh Anda abaikan.

- Delapan praktik terbaik SOC yang berpikiran maju untuk mengawasi masa depan keamanan siber. Mencakup ikhtisar dan perbandingan Model Kerangka saat ini.

- D temukan mengapa organisasi Anda perlu menerapkan program keamanan berdasarkan intelijen ancaman tingkat lanjut.

- In-house atau outsourcing ke penyedia keamanan terkelola? Kami membantu Anda memutuskan.

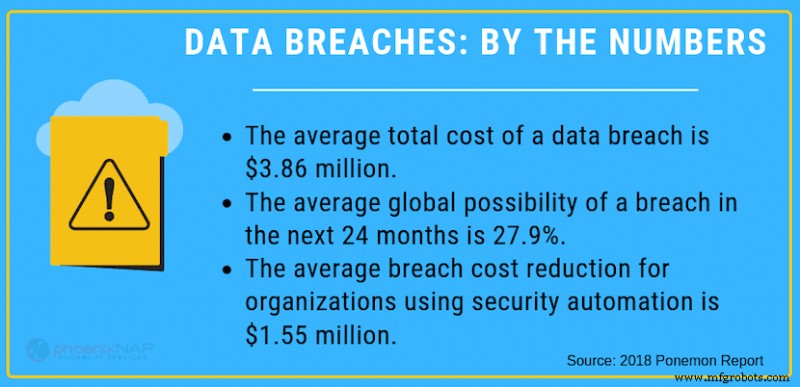

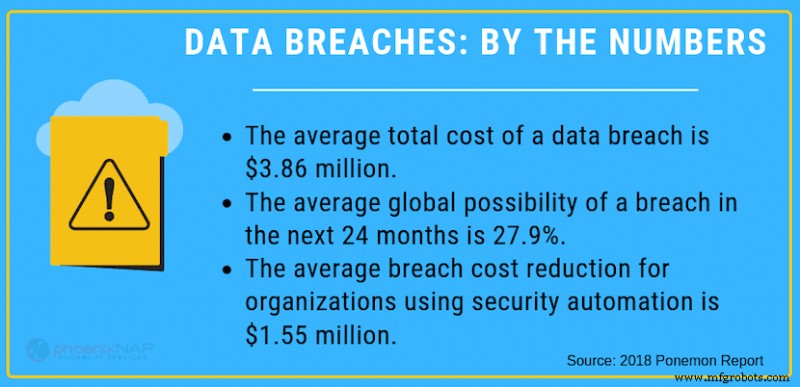

Total biaya rata-rata pelanggaran data pada 2018 adalah $3,86 juta. Saat bisnis tumbuh semakin bergantung pada teknologi, keamanan siber menjadi perhatian yang lebih penting.

Keamanan cloud dapat menjadi tantangan, terutama untuk bisnis kecil hingga menengah yang tidak memiliki staf tim keamanan khusus. Kabar baiknya adalah bahwa ada opsi yang layak untuk perusahaan yang mencari cara yang lebih baik untuk mengelola risiko keamanan – pusat operasi keamanan (SOC).

Pada artikel ini, kita akan melihat lebih dekat apa itu SOC, manfaat yang mereka tawarkan. Kami juga akan melihat bagaimana bisnis dari semua ukuran dapat memanfaatkan SOC untuk perlindungan data.

Apa itu Pusat Operasi Keamanan?

Pusat operasi keamanan adalah tim profesional keamanan siber yang berdedikasi untuk mencegah pelanggaran data dan ancaman keamanan siber lainnya. Tujuan SOC adalah memantau, mendeteksi, menyelidiki, dan merespons semua jenis ancaman dunia maya sepanjang waktu.

Anggota tim memanfaatkan berbagai solusi dan proses teknologi. Ini termasuk informasi keamanan dan sistem manajemen peristiwa (SIEM), firewall, deteksi pelanggaran, deteksi intrusi, dan pemeriksaan. SOC memiliki banyak alat untuk terus melakukan pemindaian kerentanan jaringan terhadap ancaman dan kelemahan serta mengatasi ancaman dan kekurangan tersebut sebelum berubah menjadi masalah yang parah.

Mungkin membantu untuk menganggap SOC sebagai departemen TI yang hanya berfokus pada keamanan, bukan pemeliharaan jaringan dan tugas TI lainnya.

6 Pilar Operasi SOC Modern

Perusahaan dapat memilih untuk membangun pusat operasi keamanan secara internal atau mengalihdayakan ke MSSP atau penyedia layanan keamanan terkelola yang menawarkan layanan SOC. Untuk bisnis kecil hingga menengah yang kekurangan sumber daya untuk mengembangkan tim deteksi dan respons mereka sendiri, outsourcing ke penyedia layanan SOC seringkali merupakan pilihan yang paling hemat biaya.

Melalui enam pilar operasi keamanan, Anda dapat mengembangkan pendekatan keamanan siber yang komprehensif.

- Membangun Kesadaran AsetTujuan pertama adalah penemuan aset. Alat, teknologi, perangkat keras, dan perangkat lunak yang membentuk aset ini mungkin berbeda dari satu perusahaan ke perusahaan lain, dan sangat penting bagi tim untuk mengembangkan kesadaran menyeluruh tentang aset yang mereka miliki untuk mengidentifikasi dan mencegah masalah keamanan.

- Pemantauan Keamanan Pencegahan Dalam hal keamanan siber, pencegahan selalu lebih efektif daripada reaksi. Alih-alih menanggapi ancaman saat itu terjadi, SOC akan bekerja untuk memantau jaringan sepanjang waktu. Dengan demikian, mereka dapat mendeteksi aktivitas jahat dan mencegahnya sebelum menyebabkan kerusakan parah.

- Menyimpan Catatan Aktivitas dan KomunikasiJika terjadi insiden keamanan, analis soc harus mampu menelusuri kembali aktivitas dan komunikasi di jaringan untuk mencari tahu apa yang salah. Untuk melakukan ini, tim diberi tugas untuk mengelola log terperinci dari semua aktivitas dan komunikasi yang terjadi di jaringan.

- Memperingkat Peringatan KeamananKetika insiden keamanan benar-benar terjadi, tim respons insiden bekerja untuk menentukan tingkat keparahannya. Hal ini memungkinkan SOC untuk memprioritaskan fokus mereka dalam mencegah dan menanggapi peringatan keamanan yang sangat serius atau berbahaya bagi bisnis.

- Memodifikasi PertahananKeamanan siber yang efektif adalah proses peningkatan berkelanjutan. Untuk mengikuti lanskap ancaman dunia maya yang terus berubah, pusat operasi keamanan bekerja untuk terus beradaptasi dan memodifikasi pertahanan jaringan secara berkelanjutan, sesuai kebutuhan.

- Menjaga KepatuhanPada tahun 2019, terdapat lebih banyak peraturan kepatuhan dan tindakan perlindungan wajib terkait keamanan siber daripada sebelumnya. Selain manajemen ancaman, pusat operasi keamanan juga harus melindungi bisnis dari masalah hukum. Hal ini dilakukan dengan memastikan bahwa mereka selalu mematuhi peraturan keamanan terbaru.

Praktik Terbaik Pusat Operasi Keamanan

Saat Anda membangun SOC untuk organisasi Anda, penting untuk mengawasi apa yang akan terjadi di masa depan keamanan siber. Melakukannya memungkinkan Anda mengembangkan praktik yang akan mengamankan masa depan.

Praktik Terbaik SOC Termasuk:

Memperluas Fokus Keamanan Informasi

Komputasi awan telah memunculkan berbagai proses berbasis cloud baru. Ini juga secara dramatis memperluas infrastruktur virtual sebagian besar organisasi. Pada saat yang sama, kemajuan teknologi lainnya seperti internet of things menjadi lebih umum. Ini berarti bahwa organisasi lebih terhubung ke cloud daripada sebelumnya. Namun, itu juga berarti bahwa mereka lebih rentan terhadap ancaman daripada sebelumnya. Saat Anda membangun SOC, sangat penting untuk memperluas cakupan keamanan siber untuk terus mengamankan proses dan teknologi baru saat mulai digunakan.

Memperluas Data Intake

Dalam hal keamanan siber, pengumpulan data seringkali terbukti sangat berharga. Mengumpulkan data tentang insiden keamanan memungkinkan pusat operasi keamanan untuk menempatkan insiden tersebut ke dalam konteks yang tepat. Ini juga memungkinkan mereka untuk mengidentifikasi sumber masalah dengan lebih baik. Ke depannya, peningkatan fokus untuk mengumpulkan lebih banyak data dan mengaturnya dengan cara yang berarti akan sangat penting bagi SOC.

Analisis Data yang Lebih Baik

Mengumpulkan lebih banyak data hanya berharga jika Anda dapat menganalisisnya secara menyeluruh dan menarik kesimpulan darinya. Oleh karena itu, praktik terbaik SOC yang penting untuk diterapkan adalah analisis data yang Anda miliki secara lebih mendalam dan komprehensif. Berfokus pada analisis keamanan data yang lebih baik akan memberdayakan tim SOC Anda untuk membuat keputusan yang lebih tepat terkait keamanan jaringan Anda.

Manfaatkan Otomatisasi Keamanan

Keamanan siber menjadi semakin otomatis. Mengambil praktik terbaik DevSecOps untuk menyelesaikan tugas keamanan yang lebih membosankan dan menghabiskan waktu membebaskan tim Anda untuk memfokuskan semua waktu dan energi mereka pada tugas lain yang lebih penting. Karena otomatisasi keamanan siber terus berkembang, organisasi perlu fokus untuk membangun SOC yang dirancang untuk memanfaatkan manfaat yang ditawarkan otomatisasi.

Peran dan Tanggung Jawab Pusat Operasi Keamanan

Pusat operasi keamanan terdiri dari sejumlah anggota tim individu. Setiap anggota tim memiliki tugas yang unik. Anggota tim tertentu yang terdiri dari tim respons insiden dapat bervariasi. Posisi umum – bersama dengan peran dan tanggung jawab mereka – yang akan Anda temukan dalam tim keamanan meliputi:

- Manajer SOC Manajer adalah kepala tim. Mereka bertanggung jawab untuk mengelola tim, menetapkan anggaran dan agenda, serta melaporkan kepada manajer eksekutif dalam organisasi.

- Analis Keamanan Analis keamanan bertanggung jawab untuk mengatur dan menafsirkan data keamanan dari laporan atau audit SOC. Selain itu, menyediakan manajemen risiko real-time, penilaian kerentanan, dan intelijen keamanan memberikan wawasan tentang status kesiapan organisasi.

- Penyelidik Forensik Jika terjadi insiden, penyelidik forensik bertanggung jawab untuk menganalisis insiden tersebut untuk mengumpulkan data, bukti, dan analisis perilaku.

- Penanggap Insiden Responden insiden adalah yang pertama diberi tahu saat peringatan keamanan terjadi. Mereka kemudian bertanggung jawab untuk melakukan evaluasi awal dan penilaian ancaman terhadap peringatan tersebut.

- Auditor Kepatuhan Auditor kepatuhan bertanggung jawab untuk memastikan bahwa semua proses yang dilakukan oleh tim dilakukan dengan cara yang sesuai dengan standar peraturan.

Model Organisasi SOC

Tidak semua SOC terstruktur di bawah model organisasi yang sama. Proses dan prosedur pusat operasi keamanan bervariasi berdasarkan banyak faktor, termasuk kebutuhan keamanan unik Anda.

Model organisasi pusat operasi keamanan meliputi:

- SOC internal

SOC internal adalah tim internal yang terdiri dari profesional keamanan dan TI yang bekerja di dalam organisasi. Anggota tim internal dapat tersebar di seluruh departemen lain. Mereka juga dapat terdiri dari departemen mereka sendiri yang didedikasikan untuk keamanan.

- SOC Virtual Internal

SOC virtual internal terdiri dari profesional keamanan paruh waktu yang bekerja dari jarak jauh. Anggota tim terutama bertanggung jawab untuk bereaksi terhadap ancaman keamanan saat mereka menerima peringatan.

- SOC yang Dikelola Bersama

SOC yang dikelola bersama adalah tim profesional keamanan yang bekerja bersama dengan penyedia layanan keamanan siber pihak ketiga. Model organisasi ini pada dasarnya menggabungkan tim internal semi-berdedikasi dengan penyedia layanan SOC pihak ketiga untuk pendekatan keamanan siber yang dikelola bersama.

- Perintah SOC

Komando SOC bertanggung jawab untuk mengawasi dan mengkoordinasikan SOC lain dalam organisasi. Mereka biasanya hanya ditemukan di organisasi yang cukup besar untuk memiliki beberapa SOC internal.

- Fusion SOC

SOC fusi dirancang untuk mengawasi upaya tim TI organisasi yang lebih besar. Tujuan mereka adalah untuk memandu dan membantu tim TI dalam masalah keamanan.

- SOC Virtual yang Dialihdayakan

SOC virtual yang dialihdayakan terdiri dari anggota tim yang bekerja dari jarak jauh. Alih-alih bekerja secara langsung untuk organisasi, SOC virtual yang dialihdayakan adalah layanan pihak ketiga. SOC virtual yang dialihdayakan menyediakan layanan keamanan untuk organisasi yang tidak memiliki staf pusat operasi keamanan internal.

Manfaatkan Manfaat yang Ditawarkan oleh SOC

Dihadapkan dengan ancaman keamanan yang selalu berubah, keamanan yang ditawarkan oleh pusat operasi keamanan adalah salah satu cara paling menguntungkan yang dimiliki organisasi. Memiliki tim profesional keamanan informasi khusus yang memantau jaringan Anda, deteksi ancaman keamanan, dan bekerja untuk meningkatkan pertahanan Anda dapat sangat membantu menjaga keamanan data sensitif Anda.

Jika Anda ingin mempelajari lebih lanjut tentang manfaat yang ditawarkan oleh tim pusat operasi keamanan dan opsi yang tersedia untuk organisasi Anda, kami mengundang Anda untuk menghubungi kami hari ini.

Untuk bacaan Anda berikutnya, sebaiknya periksa apa itu SecOps.